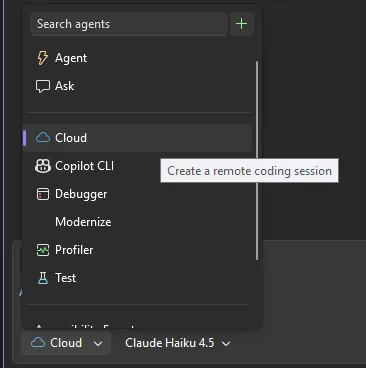

Bakın şimdi, güvenlik ekipleri yıllardır insanı izlemeye alıştı. Kim giriş yaptı, hangi cihazdan bağlandı, hangi dosya dışarı çıktı… SIEM bunu topluyor, EDR uç noktayı kolluyor, DLP de hassas veri kaçıyor mu diye bakıyor. Güzel sistemler bunlar. Hatta bayağı iyi. Ama işin aslı şu ki, sahnede yeni bir oyuncu var ve çoğu kurum önü hâlâ tam göremiyor: AI ajanları.

Doğrusu, Geçen ay, 2026 Şubat’ta İstanbul’daki bir SaaS ekibiyle konuşurken aynı tabloyu duydum. Küçük bir ürün ekibi, müşteri destek işini hızlandırmak için birkaç ajan kurmuş; biri bilet özetliyor, biri CRM’e not düşüyor, biri de dış API çağırıyor. Güzel fikir gibi duruyor. Ta ki güvenlik — en azından ben öyle düşünüyorum — tarafı “bunlar kim tarafından yetkilendirildi?” diye sorana kadar. Cevap biraz sessizlik oldu. İşte o sessizlik tehlikeli.

Çok konuştum, örnekle göstereyim.

Neden Görünmez Kalıyorlar?

AI ajanlarının görünmez kalması aslında çok basit bir nedene dayaniyor. Onlar insan değil. Bu kadar net. İnsan davranışı baz alınarak kurulmuş güvenlik modelleri — mesai saati, lokasyon değişimi, olağandışı oturum açma gibi sinyalleri sever — ama ajanlarda bunların hiçbiri yok. Saat üçte bin tane API çağrısı yapar. Öğlen yemeğine çıkmaz. Siz ne dersiniz? İzin istemez.

Bir de şu var. Çoğu ekip ajanı ayrı bir varlık olarak bile düşünmüyor. “Bu sadece yardımcı script” diyorlar önce… sonra o script müşteriye e-posta atıyor, sipariş iptal ediyor ya da ödeme verisini çekiyor. Yani mesele yalnızca araç değil; aracın neye eriştiği ve kimin adına hareket ettiği meselesi bu. Ciddi fark var.

Bir dakika — bununla bitmedi.

Kendi editör masamda bu konuyu ilk kez 2025 sonbaharında test ederken fark ettim — küçük bir demo ortamında çalışan ajanımız loglara normal servis trafiği gibi düşüyordu, ama yaptığı iş normal değildi: arka planda farklı endpoint’lere seri hâlde gidip geliyordu (bir nevi görünmez kargo dağıtıcısı gibi düşünün). Log vardı. Anlam yoktu.

Klasik Güvenlik Neden Yetmiyor?

EDR masaüstünü izler; agent işe çoğu zaman sunucu tarafında veya bulut fonksiyonu içinde yaşar. IAM insan kullanıcıyı yönetir; agent paylaşılan token ile dolaşırsa gözden kaçar. SIEM olay toplar ama olayın sahibi belirsizse korelasyon da zayıflar (kendi tecrübem)

Açık konuşayım — bu durumun en can sıkıcı tarafı “yanlış alarmlar” değil. Hiç alarm gelmemesi olabilir. Çünkü sistem bunu meşru trafik sanır. Evet, tam olarak öyle.

| Sinyal | İnsan Kullanıcı | AI Ajanı |

|---|---|---|

| Giriş saatleri | Düzenli / sınırlı | Sürekli / 7×24 |

| Erişim şekli | Tıklama ve oturum açma | API çağrıları ve servis hesapları |

| Anomali tespiti | Bayağı işe yarar | Sınırlı kalabilir |

| Sorumlu kişi | Belli ölür | Bazen belirsiz kalır |

Saldırı Senaryoları Sandığınızdan Daha Sade Başlıyor

Bi saniye — Lafı gevelemeden söyleyeyim: saldırganların işi artık daha kolay, (yanlış duymadınız). Hedefte sadece insanlar yok — onların adına çalışan yazılımlar da var. Prompt injection dediğimiz şey tam burada devreye giriyor. Düşük yetkili görünen bir ajanın yönünü değiştirebiliyor (ki bu çoğu kişinin gözünden kaçıyor)

Diyelim ki müşteri destek ajanınıza zararsız gibi duran bir metin geliyor ve o metin içinde gizli talimatlar var. Evet, bayağı tuhaf ama oluyor. Ajan bunu okuyup iç sistemlerden bilgi çekmeye başlıyor olabilir, sonra — yetkisi varsa — dosya gönderiyor, kayıt güncelliyor ya da başka servislere komut yollıyor. Hepsi sessiz sedasız.

AI ajanlarında en büyük risk çoğu zaman “hacklendiler mi?” sorusu değildir; bazen asıl soru şudur: “Zaten fazla mı özgürdüler?”

Karanlık Gölge Ajanlar Meselesi

Kendi deneyimimden konuşuyorum, Bunu geçen yıl Ankara’da orta ölçekli bir fintech firmasında çok net gördüm — geliştirme ekibi hız için üç ayrı agent akışı kurmuştu ama güvenlik incelemesine girmemişti bile. Klasik shadow IT’nın yeni versiyonu bu işte. Hem hızlı hem de kendi kafasına göre hareket edebiliyor. Maalesef.

E tabi vendor tarafındaki tedarik zinciri riski de cabasıdır. Üçüncü taraf bir model entegrasyonu bozulursa ya da kötü niyetli hâle gelirse, siz kodu görmediğiniz için anormalliği geç fark edersiniz. Hem de çok geç.

- Prompt injection ile görev sapması yaşanabilir.

- Paylaşılan API anahtarları yanlış ellere geçebilir.

- Aynı ajanın farklı projelerde tekrar kullanılması yetki karmaşası yaratabilir.

- Dış servis bağımlılığı yüzünden olay müdahalesi zorlaşabilir.

- Kimin neyi onayladığı sonradan bulunamayabilir.

Kurumlar Ne Yapmalı?

Yani, Şimdi gelelim pratik tarafa. İlk adım en havalı araç değil, en basit envanter — kaç tane agent çalışıyor bilmiyorsanız güvenlikten bahsetmek biraz boşlukta sallanan sandalye gibi oluyor açıkçası. İlk yapılacak iş tüm ajanları listelemek: nerede çalışıyorlar, hangi token’la erişiyorlar, hangi veriyi okuyorlar. Bunları yazmadan ilerlemek pek mantıklı olmaz.

Küçük startup için çözüm daha yalın: tekil servis hesapları, kısa ömürlü token’lar, günlük rotasyon, manuel onay akışı — yeterince iyi bir başlangıç. Ama enterprise seviyede bunun üstüne policy engine, secret vault, merkezî gözlemleme ve olay müdahale playbook’u gerekiyor. İki dünya arasındaki fark baya büyük, bunu atlamamak lazım. Daha fazla bilgi için Aadi-Tech Vault: Tek Kişilik Şifreleme Hamlesi Ne Anlatıyor? yazımıza bakabilirsiniz.

Editör olarak ben olsam önce şu üç soruyu masaya koyarım: kim sahip, kim denetçi, kim müdahale edecek. Bunların cevabı yoksa sistem çalışsa bile kontrol sizde değildir. Bu biraz arabayı vitese takıp el frenini indirmemek gibi — gider mi, gider. Ama nereye belli olmaz. Daha fazla bilgi için MacBook Neo: Apple’ın Ucuz Laptopu Neden Herkesi Zorluyor? yazımıza bakabilirsiniz. Ay’a Dönüşte Yeni Satranç: SpaceX ve Blue Origin yazımızda bu konuya da değinmiştik. Çölü Tarlaya Çevirmek: Çin’in Buğday Hamlesi Ne Anlatıyor? yazımızda da bu konuya değinmiştik. EKW’de API Yok, Çözüm Var: Tapu Verisine Akıllı Erişim yazımızda da bu konuya değinmiştik.

# Basit agent kontrol listesi

- Envanter çıkar

- Her agente benzersiz kimlik ver

- Token süresini kısalt

- Erişim kapsamını daralt

- Log'ları ayrı kanalda topla

- Haftalık izin gözden geçirme yap

- Acil kapatma mekanizması hazır tut

# Bitti.

Neyi Önceliklendirmeli?

Birinci öncelik görünürlük — görmediğin şeyi koruyamazsın. İkinci öncelik yetki sınırı. Üçüncüsü olay kaydı. Mesela benim geçtiğimiz mart ayında İzmir’de test ettiğim küçük PoC’de en faydalı hamle rate limit koymak oldu; istek sayısını sınırlayınca hem maliyet düştü hem garip davranış hemen ortaya çıktı. Beklenmedik ama öyle.

Tuhaf ama, Bir de dürüst olayım — her şeyi otomatik bırakmak güzel fikir gibi dursa da erken aşamada hayal kırıklığı yaratabiliyor, özellikle üretimde beklediğiniz kadar temiz çalışmayınca. Manuel onay katmanı sızı kurtarıyor. Çok seksi değil. Ama işe yarıyor.

Tespit İçin Pratik İpuçları

Burada küçük kuruluşlarla büyük işletmelerin yolu ayrılıyor. Küçük ekipler basit anomali eşikleriyle başlayabilir. Büyük kurumlarda işe davranış analizi, sistemler arası ilişkilendirme ve özel etiketleme gerekiyor. Mesela aynı ajanın beş dakikada üç farklı veritabanına gitmesi küçük projede tesadüf olabilir; kurumsal yapıda işe alarm sebebi. Aynı olay, bambaşka anlam.

İşin garibi, Ayrıca operasyon ekibine şunu söylemek lazım: bütün log’lara aynı gözle bakmayın. Agent trafiğini ayrı segmentte tutmak, dashboard’da ayrıca göstermek, hatta mümkünse “ajan” etiketiyle sınıflandırmak ciddi rahatlatıyor. Böylece SOC analisti sabaha karşı gelen trafik selinde neye baktığını biliyor — bu küçük bir şey gibi görünse de fark yaratan tam da bu.

Ha, bu arada — bazı ekipler observability’i sadece uptime sanıyor. Oysa burada ihtiyaç duyduğunuz şey daha geniş: kimin çağrı yaptığı, kimi tetiklediği, hangi veri alanlarını okuduğu, gerekirse hangi karara vardığı. Tam kara kutu istemiyoruz. Kısmen cam kutu yeter.

Maliyet-Kontrol Dengesi Nasıl Kurulur?

| Yaklaşım | Zorluk | Maliyet | Kime Uyar? |

|---|---|---|---|

| Kural tabanlı alarm | Düşük | Düşük | Küçük startup |

| Merkezî policy yönetimi | Orta | Orta | Büyüyen şirket |

| Tam davranış analizi | Yüksek | Yüksek | Kurumsal yapı |

Bir dakika, bunu toparlayayım: gözlem olmadan politika eksik kalır, politika olmadan da gözlem sadece gürültü. İkisini birlikte kurunca ancak anlamlı hâle geliyor. Gerisi süs.

Sıkça Sorulan Sorular

İnsan dışı AI ajanı neden ayrı ele alınmalı?

Vallahi, Çünkü davranş modeli farklıdır.Aynı alarmlar insan i\c{i}n \xe7al\!\dots”

Kaynaklar ve İleri Okuma

Azure Managed Identities (genel bakış)

Microsoft Defender for Cloud (ne sunar)

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.