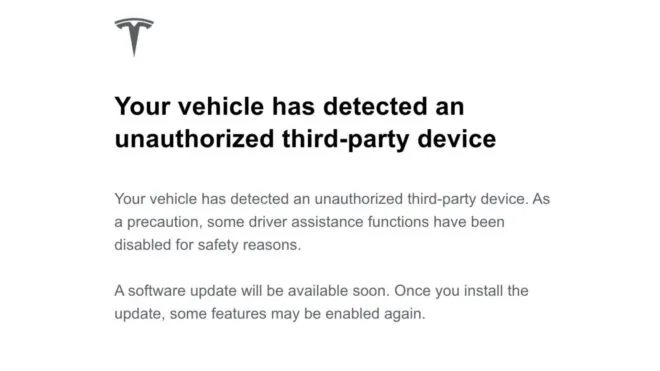

Tuhaf ama, Yapay zekâ ajanları ortalıkta dolaşıyor, görev üstleniyor, araç çağırıyor, veri çekiyor… güzel de, kim bunları gerçekten kontrol ediyor? İşin aslı şu: çoğu ekip hâlâ “ajan çalışsın yeter” kafasında ilerliyor. Ben bu konuyu ilk kez geçen sonbaharda, 2025 Ekim’inde İstanbul’da bir ürün demo’sunda gördüğümde irkildim — çünkü ajan yanlış API anahtarını kapıp test ortamında sağa sola erişmeye çalışıyordu. Maalesef. İşte Trent AI tam da bu boşluğa oynuyor.

Şirket sessiz sedasız gizlilik perdesini araladı ve 13 milyon dolarlık yatırım aldığını duyurdu. Rakam tek başına etkileyici, tamam, ama daha ilginç olan şu: Trent AI, yapay zekâ ajanlarını yaşam döngüsünün her aşamasında korumayı hedefleyen katmanlı bir güvenlik yaklaşımı kurmaya çalışıyor — yani sadece girişte kimlik doğrulama değil, çalışma anı, araç kullanımı, veri erişimi ve çıkış tarafı da masada. Hepsi ayrı ayrı ele alınmış.

AI ajanlar büyüyor, risk de peşlerinden geliyor

Son bir yılda “ajan” kelimesi teknoloji dünyasında biraz sihirli toz gibi dolaşmaya başladı. Herkes kendi agent’ını kurmak istiyor. Satış ekibi için e-posta yazan ajan, güvenlik için log tarayan ajan, destek için müşteri cevabı üreten ajan… Kulağa fena gelmiyor açıkçası. Ama işin karanlık tarafı var — ajan ne kadar çok araç kullanırsa saldırı yüzeyi de o kadar büyüyor. Bu kadar basit.

Geçen ay Kadıköy’de bir startup ekibiyle otururken tam bu dertten konuştuk. Onlar iç süreçleri hızlandırmak için bir LLM tabanlı yardımcı kurmuştu (buna dikkat edin). Küçük bir yetki hatası yüzünden model neredeyse prod veritabanına el atıyordu — fark ettiklerinde yüzleri sarardı. O an şunu düşündüm: yapay zekâ ajanları insan gibi karar veriyorsa, insan gibi hata da yapacak. Hatta bazen çok daha yaratıcı hata yapacak, çünkü sınırları nerede biteceğini bilmiyor.

Kısa bir not düşeyim buraya.

Trent’in burada sunduğu fikir baya mantıklı: ajanı tek parça bir kutu olarak değil, birbirine bağlı halkalar zinciri gibi düşünmek. Kimliği ayrı, izinleri ayrı, araç kullanımı ayrı, denetimi ayrı. Kağıt üstünde süper duruyor. Pratikte işe asıl sınav burada başlıyor — işte orada bakalım.

Neden klasik güvenlik yetmiyor?

Şöyle bir şey var. Klasik güvenlik ürünleri genelde kullanıcıya ya da cihaza bakar — halbuki ajanın davranışı dinamik değişiyor; bugün özet çıkarıyor, yarın dosya siliyor gibi düşünebilirsiniz. Bir de şu: ajanlar çoğu zaman başka servislerle konuşuyor ve tam o noktada işler iyice karışıyor. Hani eski usul “kapıyı kilitledim, tamamdır” demek gibi değil bu.

Şahsen, Ben 2024 yazında kendi test ortamımda basit bir otomasyon akışı kurarken bunu birebir yaşadım: model doğru prompt aldı ama yanlış tool’a erişince ortalık dağıldı. Siz hiç denediniz mi? O gün anladım ki sorun modelde değil sadece — etrafındaki kontrol katmanlarında.

“AI ajanlarını korumak”, aslında modeli korumaktan çok daha geniş bir iş. Kimlikten yetkiye, veri akışından izlemeye kadar her katman ayrı düşünülmeli.

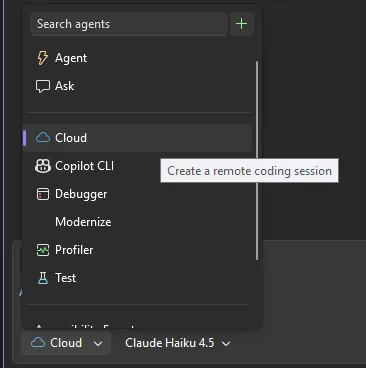

Trent AI ne yapıyor? Katman katman savunma

Bir şey dikkatimi çekti: Trent’in anlattığı çerçeve kabaca üç soruya cevap vermeye çalışıyor: Bu ajan kim? Ne yapmasına izin var? Şu anda gerçekten ne yapıyor? Basit görünüyor, değil mi? Açık konuşayım — çoğu ekip ikinci soruda tökezliyor. Yetkiyi veriyorsun ama sonra o yetkinin nerede nasıl kullanıldığını takıp edemiyorsun. Gözden kaybolup gidiyor. Butterfly CSS: 2026’da Dikkat Çeken Hafif Bir Seçenek yazımızda bu konuya da değinmiştik. Daha fazla bilgi için PDF Dünyasında Bir Nefes: Ücretsiz ve Limitsiz Araçlar yazımıza bakabilirsiniz.

Buradaki katmanlı yapı bana biraz havaalanındaki güvenlik akışını hatırlatıyor. Pasaport kontrolü var, bagaj taraması var, kapıda tekrar bilet bakılıyor. Tek bir turnike yok yani. Trent de benzer biçimde ajanın çevresine birkaç kontrol noktası koymak istiyor — hani biri geçerse öbürü tutar mantığıyla.

Şimdi gelelim işin can alıcı noktasına.

Hani, Aşağıdaki tablo bu fikri sadeleştiriyor: Bu konuyla ilgili Claude Code ile Kişisel Bir OS Kurmak: Süper Tobi Hikâyesi yazımıza da göz atmanızı tavsiye ederim.

| Katman | Ne işe yarar? | Neden önemli? |

|---|---|---|

| Kimlik doğrulama | Ajanın gerçekten hangi servis olduğu anlaşılır | Sahte veya kaçak bileşenleri ayırır |

| Yetkilendirme | Hangi araca/dosyaya erişeceği sınırlandırılır | Yanlış erişimi keser |

| İzleme ve kayıt | Ajanın davranışı loglanır | Olay sonrası kök neden analizi yapılır |

Evet, tablo biraz yamuk göründü — zaten gerçek hayatta güvenlik mimarisi de çoğu zaman böyle yamuk başlıyor. Sonradan düzeltilir, ya da düzeltilmez.

Küçük startup ile enterprise aynı dertte mi?

Küçük startup tarafında öncelik hız oluyor. İki kişiyle ürün çıkarıyorsan güvenliği bazen “sonra ekleriz” diye erteliyorsun — kötü fikir. Oluyor işte, herkes geçirmiştir. Böyle ekiplerde Trent gibi çözümler en çok hazır politika setleri ve hızlı entegrasyonla değer üretir, yoksa hiç açmayıp bir kenara koyuyorsun.

Büyük kurumda işe mesele bambaşka. Orada problem hızdan çok görünürlük eksikliği (evet, doğru duydunuz). Uyumluluk baskısı — bir bankada ya da sağlık şirketinde ajanların hangi veriye dokunduğunu dakika dakika görmek istersiniz, çünkü olay yalnızca sızıntı değil, denetim izi bırakmamak da kendi başına büyük bir problem. İki farklı dünya bunlar. Daha fazla bilgi için AI Ajanlar İçin İnternet: Mycelium Neyi Değiştiriyor? yazımıza bakabilirsiniz.

Bu yatırım ne anlatıyor?

13 milyon dolar. İlk bakışta erken aşama için ciddi para (buna dikkat edin). Ama ben bu tıp yatırımları sadece rakam olarak okumuyorum — pazar sinyali olarak okuyorum. Yatırımcılar belli ki artık “AI security” başlığının geçici heves olmadığını düşünüyor. Bu güzel haber,. Biraz da uyarı niteliğinde: herkes aynı anda bu alana koşarsa gürültü artar, iyi ürünle pazarlama balonu birbirine karışır — dürüst olayım, biraz hayal kırıklığı —. Bunu bulut güvenliğinde de gördük, endpoint’te de gördük.

Editör masasında geçen hafta bu haberi ilk gördüğümde aklıma hemen iki şey geldi. Birinçisi, güvenlik bütçeleri artık klasik IAM ya da DLP kalıbına sığmıyor — yeni kategoriler açılıyor. İkincisi, ajanların yaygınlaşmasıyla birlikte yeni nesil güvenlik satıcıları doğuyor, tıpkı bulut döneminde SaaS security vendor’larının patlaması gibi. Aynı hikâye, farklı sahne. Bu konuyla ilgili OpenNOW: GeForce Now’a Açık Kaynak Bir Çıkış Yolu yazımıza da göz atmanızı tavsiye ederim.

Bence burada kritik soru şu: Trent gerçekten teknik borcu azaltan derin bir çözüm mü sunuyor, yoksa pazarın sıcaklığına göre şekillenmiş, iyi paketlenmiş bir ürün mü? Emin değilim açıkçası. Sanırım ikisi arasında gidip geliyorlar — ilk sinyal olumlu, ama saha testi olmadan alkışlamak erken ölür. Bekleyip göreceğiz.

Piyasada nereye oturuyor?

Dürüst olmak gerekirse, Şimdi gelelim resmin büyük kısmına. AI agent security alanında oyuncular çoğalırken fark yaratmanın yolu yalnızca dashboard çizmek değil — politikaları uygulayan ve ihlali gerçek zamanlı kesebilen mekanizmalar kurmak (bizzat test ettim). Mesela bir ajanın harici API çağrısını normal zamanda onaylayıp şüpheli durumda durdurabilmek baya değerli ölür. Basit ama etkili.

Ben bunu kendi projelerimde şöyle görüyorum: modeli iyi yapmak kolaylaştı, asıl zor kısım çevreyi düzenlemek oldu. Yani token yönetimi, secret rotasyonu, yetki daraltma, çıktı filtreleme… Bunlar kulağa sıkıcı geliyor — evet, sıkıcı — ama üretimde hayat kurtarıyor (şaşırtıcı ama gerçek). Hatta bazen modelden bile daha önemli hâle geliyorlar. Acı gerçek bu.

- Ajanların araç kullanımını sınırlamak şart.

- Sadece giriş değil çıkış trafiği de izlenmeli. (bence en önemlisi)

- Zincirleme aksiyonlarda onay mekanizması olmalı. (bu kritik)

- Log tutmak yetmez; alarm üretecek şekilde kurgulanmalı.

- Sistem küçükken kurulmazsa büyüyünce düzeltilmesi zor ölür. — ciddi fark yaratıyor

Nerede hayal kırıklığı yaşanabilir?

Dürüst olayım. Bu tür çözümlerde en sık hayal kırıklığı yaşanan yer entegrasyon süresi oluyor — kağıt üstünde “birkaç gün” diyorlar, pratikte ekiplerin mevcut CI/CD hattına uyarlaması haftalar sürebiliyor. En çok da legacy sistemlerde durum biraz can sıkıcı: bir yerde OAuth düzgün değildir, öbür yerde secret yönetimi karmakarışıktır, üçüncü yerde dokümantasyon iki sürüm geridedir. Tanıdık geldi mi?

Ayrıca fazla agresif politikalar geliştiriciyi yorar. Ajan her adımda frenlenirse insanlar sistemi kullanmayı bırakır — bu da güvenliğin fiilen devre dışı kalması demek. Güvenlikle kullanılabilirlik arasında incecik bir ip var; dengesi bozulursa herkes düşer. İkisini birden tutturmak sanıldığı kadar kolay değil.

Bence asıl mesele nerede?

Bana göre Trent AI’nın hikâyesi yatırım turundan çok daha fazlasını anlatıyor. Yapay zekâ artık sadece “cevap veren model” olmaktan çıktı, iş yapan sisteme dönüştü. İş yapan sistemin doğal olarak sorumluluğu ölür. Ve sorumluluk varsa denetim gerekir — bu kadar basit aslında.

İşin garibi, Bir yıl önce biri bana “ajan güvenliği diye yeni kategori doğacak” deseydi hafif gülümserdim açıkçası. Şimdi o kategori gayet canlı görünüyor, hatta kurumsal tarafta bütçe ayrılması muhtemel alanlardan biri hâline geldi bile. Dür bir saniye — bu trend kısa vadeli hype olabilir mi? Olabilir, tabii ki olabilir. Ama saldırılar başlamışken “sadece moddur” demek pek ikna edici durmuyor.

# Basit düşünce modeli

Agent -> Identity Check -> Policy Gate -> Tool Access -> Monitoring -> Audit Log

# Eğer policy gate başarısız olursa:

# — Tool çağrısı durdurulur

# — Güvenlik ekibine sinyal gider

# — Oturum etiketlenirSıkça Sorulan Sorular

Trent AI tam olarak ne yapıyor?

Tentatif olarak söyleyeyim:

Ajan tabanlı yapay zekâ sistemlerini uçtan uca korumaya odaklanıyor.

Kimlik doğrulama,yetkilendirme,izleme ve politika uygulama gibi katmanları birlikte ele alıyor.

Neden AI ajan güvenliği önemli oldu?

Cünkü ajanlar yalnızca metin üretmiyor;

araç çağırıyor,veri okuyor,işlem tetikliyor.

Bu da saldırganlara yeni fırsatlar açıyor.

Küçük ekipler böyle bir ürüne ihtiyaç duyar mı?

Evet,hatta çoğu zaman daha çok ihtiyaç duyar.

Küçük ekiplerde hata payı azdır;yanlış erişim ya da sızıntı işi büyütmeden kapatmak gerekir.

Böyle çözümler pahalı mı ölür?

Büyük ihtimalle kullanım kapsamına göre değişir.

Ama erken aşamada temel kontrolleri kurmak,

sonradan olay müdahalesi yapmaktan genelde daha ucuzdur.

Kaynaklar ve İleri Okuma

Neyse uzatmayalım, resmî kaynaklara göz atmak isteyenler için birkaç bağlantıyı aşağıya bıraktım:

SecurityWeek Orijinal Haber SayfasıNIST AI Risk Management FrameworkOWASP Top 10 for Large Language Model ApplicationsŞunu fark ettim: Birkaç ilgili yazıya da göz atabilirsiniz:Yapay Zekâ Ajanı Akıllı Değil Asıl Güç Araçlarda?: https://www.netmerkezi.com/yapay-zek-ajani-akilli-degil-asil-guc-araclarda/”>`

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.