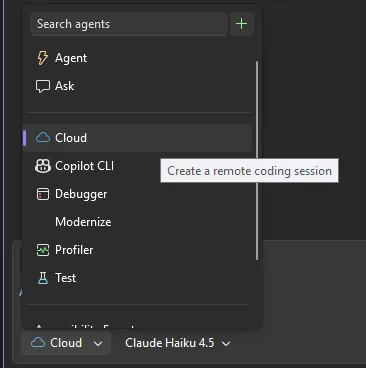

Eh, Yapay zekâ tarafında her hafta yeni bir şey çıkıyor. Ama bazıları var — hani masanın üstüne sessizce bırakılıyor, siz başka şeylerle uğraşıyorsunuz ve bir bakıyorsunuz, etrafınızdaki herkes o konuyu konuşuyor. Anthropıc’in Mythos modeli de bana tam öyle geldi açıkçası. Şirket, bu yeni frontier modelin ön izlemesini 40’tan fazla kuruma açacağını söylüyor; üstelik bunu Project Glasswing adını verdiği siber güvenlik girişimiyle birlikte yapıyor. Kağıt üzerinde “bir demo daha” gibi okunabilir bu, ama işin aslı şu ki asıl mesele modelin kendisinden çok, kime. Nasıl açıldığı.

Geçen ay İstanbul’da bir güvenlik ekibiyle yaptığım kısa sohbeti hatırlıyorum. Ekip lideri bana şunu demişti: “LLM’lere artık kod yazdırıyor diye bakmıyoruz, olayın yarısı savunma otomasyonu.” İşte Mythos haberi o cümleyi biraz daha netleştiriyor benim için. Modeli genel kullanıma açmak yerine seçilmiş kurumlarla sınırlandırmak — evet, bu biraz kontrollü pilot hissi veriyor — ama siber güvenlik dünyasında bazen en sağlıklı yol da bu zaten — itiraf edeyim, beklentimin üstündeydi —

Şimdi gelelim işin can alıcı noktasına.

Mythos neden şimdi önemli?

Teknik detaylara girmeden önce şunu söyleyeyim. Frontier model dediğimiz şey artık sadece “daha akıllı sohbet botu” anlamına gelmiyor. Güvenlik ekipleri için bu tıp modeller; log okuma, tehdit analizi, saldırı zinciri çıkarma, alarmları gruplayıp önceliklendirme gibi bayağı sıkıcı ama bir o kadar kritik işleri ciddi ölçüde hızlandırabiliyor. Ve açık konuşayım — güvenlik operasyon merkezlerinde insanları yoran şey çoğu zaman büyük saldırılar değil. Sonsuz görünen küçük uyarılar.

Aslında, Ben 2023 sonunda bir kurumsal SOC kurulumunu incelerken buna benzer bir tablo görmüştüm. Ankara’daki ekip sabah vardiyasına 300’e yakın alarmla başlıyor, ilk iki saatin yarısını sahte pozitiflerle boğuşarak geçiriyordu. O gün biri “Bir AI bunları triage etse hayatımız değişir” demişti. Çok romantik duruyordu, ama yanlış da değildi hani. Mythos gibi modeller tam burada devreye giriyor işte.

Hmm, bunu nasıl anlatsamdı…

Gel gelelim, her sağlam model aynı zamanda risk de getiriyor. Bir modeli güvenlik alanına verince sadece savunmayı güçlendirmiyorsunuz; yanlış yapılandırılırsa saldırganlara da fazladan fikir verebiliyor — bu gerçekten göz ardı edilmemesi gereken bir nokta. Anthropıc’in yaklaşımında dikkat çeken şey, görünüşe göre erişimi geniş kitleye değil sınırlı bir partner grubuna vermesi. Bu bence fena değil; ilk etapta mantıklı olan da bu zaten (ben de ilk duyduğumda şaşırmıştım)

Project Glasswing neyi değiştirebilir?

Project Glasswing ismi kulağa neredeyse bilimkurgu gibi geliyor. Ama altında oldukça dünyevi bir fikir var: yapay zekâyı güvenlik kullanım senaryolarına özel biçimde test etmek ve belli organizasyonlarla saha içinde denemek — dürüst olayım, biraz hayal kırıklığı —. Klasik AI hikâyesi. — laboratuvar temizliği ile gerçek dünya karmaşası arasında gidip gelen, kağıt üzerinde harika görünen şeylerin production’da tökezlediği yer. Asıl sınav orası. Daha fazla bilgi için 2026’da Ağ Kurma Laboratuvarı: CML, GNS3, INE yazımıza bakabilirsiniz. Bu konuyla ilgili Ürün Lansmanı: Serin Tut, Kültürü Körü, Büyüt yazımıza da göz atmanızı tavsiye ederim. Bu konuyla ilgili Butterfly CSS: 2026’da Dikkat Çeken Hafif Bir Seçenek yazımıza da göz atmanızı tavsiye ederim. Daha fazla bilgi için PDF Dünyasında Bir Nefes: Ücretsiz ve Limitsiz Araçlar yazımıza bakabilirsiniz.

Bir de şu var. Güvenlik alanında başarılı olmak için yalnızca doğru cevabı vermek yetmiyor; cevapların izlenebilir olması gerekiyor. Analistin neden o sonuca ulaştığını görebilmesi lazım, yoksa model size üç saniyede dikkat çekici bir özet verir ama kimse o özete bakarak operasyon kararı veremez. Ben bunu geçen yıl İzmir’deki küçük bir SaaS firmasının IR (incident response) toplantısında net gördüm — güzel çıktı vardı, açıklama zayıftı. Ekip raporu sonunda manuel olarak yeniden yazdı. Emek boşa gitti. Daha fazla bilgi için Google Gemini’de Ruh Sağlığı Kalkanı: Google Ne Değiştirdi? yazımıza bakabilirsiniz.

Bu yüzden Project Glasswing gibi girişimler benim gözümde iki taraflı okunmalı (buna dikkat edin). Evet, teknoloji vitrini var; ama aynı zamanda yönetişim vitrini de var. Kim kullanıyor? Hangi veriyle eğitiliyor? Çıkardığı sonuçlar nasıl doğrulanıyor? Bunlar çözülmeden “dayaniklı model” lafı biraz havada kalıyor.

Kurumlar açısından pratik anlamı ne?

İtiraf edeyim, Böyle haberlerde en sevdiğim kısım şu oluyor: büyük şirketler için başka, startup’lar için bambaşka bir sonuç çıkıyor. Küçük bir startup iseniz Mythos benzeri bir modeli doğrudan prod ortamına koymazsınız; önce dar kapsamlı işler seçersiniz — mesela destek kayıtlarını sınıflandırma veya tehdit istihbaratı özetleme gibi. Çünkü maliyet kontrolü kritik, hata payını düşük tutmanız gerekiyor.

Kurumsal tarafta işe oyun değişiyor. Enterprise seviyede zaten SIEM, SOAR, EDR derken yığınla araç kullanılıyor ve herkes birbirine veri akıtmak zorunda kalıyor. Böyle bir yerde LLM entegrasyonu gerçekten işe yarayabilir; özellikle olay korelasyonunda iyi çalışırsa analistlerin nefes almasını sağlar. Tabii doğru denetimle.

| Kullanım senaryosu | Küçük startup | Büyük kurum |

|---|---|---|

| Ana hedef | Zaman kazanmak | Süreçleri ölçeklemek |

| Risk toleransı | Düşük bütçe + hızlı test | Sıkı uyum + denetim ihtiyacı |

| En faydalı alan | Triage ve özetleme | Korelasyon ve müdahale desteği |

| Zorlayıcı taraf | Maliyet ve veri gizliliği | Bütünleşme karmaşası ve yönetişim |

Nerede gerçekten işe yarar?

Bana göre bu tür modellerin parladığı üç yer var. Olay özetleme, tehdit avcılığına yardımcı analiz ve politika ya da rapor hazırlama süreçleri. Hele bir de gece vardiyalarında çalışan ekipler için uzun log bloklarını insan diline çevirmek bile başlı başına değerli — bunu küçümsemeyin.

Nerede hayal kırıklığı yaratabilir?

Eğer beklenti “model bütün saldırıları kendi bulsun” işe orada fren yapmak lazım. Henüz o noktada değiliz. Dürüst olayım — bazı alanlarda yakın bile sayılmayız, özellikle uçtan uca karar verme kısmında. Mantıklı değil mi? Ayrıca yanlış pozitif üretirse işi kolaylaştırmak yerine ekstra yük bindirir ki bu baya can sıkar.

Siber güvenlikte yapay zekânın eski problemi yeni kıyafeti

Lafı gevelemeden söyleyeyim: yapay zekâ güvenlikte mucize değil, kuvvet çarpanı oluyor — eğer düzgün bağlanırsa (evet, doğru duydunuz). Güzel pazarlanıyor tabi çünkü herkes hız istiyor. Ama hız tek başına yeterli değil; doğruluk yoksa sistem sızı yanlış yere koşturur durur.

“Güvenlik için yapay zekâ almak”, aslında çoğu zaman yeni bir sihirli kutu satın almak değildir; mevcut süreçlerinize düzgün takılan akıllı bir filtre kurmaktır.

Bunu özellikle vurguluyorum çünkü piyasada çok fazla gösterişli anlatı dönüyor — düşününce komik bile geliyor bazen. Aynı sorun geçmişte otomasyon araçlarında da vardı, şimdi LLM’lerle tekrar ediyoruz (kendi tecrübem). Sadece arayüz daha konuşkan oldu, hepsi bu (yanlış duymadınız). Veri boru hattınız kirliyse model size temiz sonuç vermez, nokta.

- Daha hızlı alarm sınıflandırması sağlar.

- Analistlerin tekrarlayan işlerini hafifletir. — bunu es geçmeyin

- Daha iyi raporlama dili sunabilir.

- Ama kötü yapılandırılırsa gürültüyü büyütür.

Anlatılanların perde arkası niye önemli?

Anlatılan ilk katman hep heyecan ölür; ikinci katman işe kontrol mekanizmaları. Ben editör masasında bu haberi görünce hemen şunu düşündüm: düzenleyici baskılar artarken şirketler neden kapalı pilotlara dönüyor? Çünkü artık mesele sadece ürün çıkarmak değil — sorumluluk dağıtmak da gerekiyor. Kimin verisi kullanıldı, hangi ülkede, hangi hukuk geçerli, kim erişti; bunlar boş soru değil, ciddi konu.

Nitekim Avrupa’da uyum konularıyla uğraşmış biri olarak şunu söyleyebilirim: böyle girişimler genelde satış sunumundan çok iç değerlendirme dokümanıyla anlaşılır hâle gelir. Dışarıya güçlü görünür, içeride işe onay zinciri uzundur. Ve uzamalıdır da açıkçası — çünkü siber güvenlikle ilgili her deney biraz barut fıçısına dokunmak gibidir.

Peki ben olsam nasıl yaklaşırım?

Teori kolay, pratik zor. Ben olsam önce üç dar kullanım alanı seçerdim. Birinçisi phishing mail özetleme. İkincisi SIEM alarm kümelendirme. Üçüncüsü olay sonrası rapor taslağı. Bu kadar. Basit tutarsanız ölçmeniz kolay ölür, karmaşa azalır; sonra metriklere bakarsınız — zaman tasarrufu sağladı mı, false positive düştü mü, analist memnun mu. Hepsi buradan anlaşılır.

Aslında, Kendi küçük lab ortamımda geçen Şubat ayında buna benzer bir akışı test etmiştim. İstanbul Kadıköy’deki ofiste gece saatlerinde oturup logları parçalara ayıran basit bir ajan denedim; ilk gün çok iyiydi, ikinci gün saçmaladı, üçüncü gün toparladı. Baya insansı bir davranış sergiledi diyeyim. Siz buna dayaniklılık testi dersiniz, ben buna “kapris testi” diyorum biraz.

# Örnek değerlendirme akışı

1) Veri kaynağını seç

2) Hassas bilgileri maskele

3) Model çıktısını insan onayıyla doğrula

4) Yanlış pozitif oranını ölç

5) Pilot kapsamını kademeli genişlet

6) Gerekirse geri çekilme planını hazır tut

Sıkça Sorulan Sorular

Mythos modeli herkese açık mı olacak?

Hayır gibi görünüyor; haberin odağında geniş kamu erişimi değil sınırlı partner grubu var Bu yaklaşım siber güvenlik testleri için daha kontrollü sayılır çünkü risk yönetimini kolaylaştırır.

Project Glasswing nedir?

Anlatıldığı kadarıyla Anthropıc’in siber güvenlik odaklı yeni girişimi Olay inceleme savunma otomasyonu ve kurum içi kullanım senaryolarını test etmeye dönük bir çerçeve gibi düşünülebilir.

Küçük şirketler böyle modellere ihtiyaç duyar mı?

Evet ama doğrudan geniş kullanım yerine dar görevlerde başlamak daha mantıklı Destek e-postası triage etmek ya da tehdit raporu özetlemek iyi başlangıç ölür.

Büyük kurumlarda en büyük zorluk ne ölür?

En büyük zorluk entegrasyon ile yönetişimdir Model tek başına sorun çözmez mevcut güvenlik yığınına düzgün bağlanması gerekir aksi hâlde fayda beklenen kadar büyük olmaz.

Kaynaklar ve İleri Okuma

Anthropıc Resmî Haberler Sayfası

}

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.