Yapay zekâ saldırıları artık “yarın” değil

Bakın şimdi, siber güvenlik dünyasında uzun süredir konuşulan bir şey vardı: saldırganlar yapay zekâyı daha fazla kullanacak, savunma ekipleri de buna yetişmeye çalışacak. Ama işin aslı şu ki, bu yarış beklediğimizden çok daha hızlı bozuluyor. Yeni nesil modeller; açık bulmayı, doğrulamayı (inanın bana). Istismar etmeyi neredeyse aynı nefeste yapmaya başlayınca — yani kelimenin tam anlamıyla arka arkaya, neredeyse sıfır gecikmeyle — klasik “önce keşif sonra exploit” düzeni ciddi şekilde çatırdıyor.

İşin garibi, Hazırlık penceresi daralıyor. Bu yüzden CSA’nın CISOs’lara verdiği mesaj bence gayet net. Eskiden bir açığın ortaya çıkmasıyla kötüye kullanımının yaygınlaşması arasında günler, bazen haftalar olurdu. Şimdi işe saatler konuşuluyor… hatta bazı senaryolarda dakikalar. İşte bu hız, güvenlik ekiplerinin en büyük düşmanı.

Editör masasında bu haberi ilk gördüğümde aklıma 2024’ün sonlarında İstanbul’daki bir kurumsal SOC toplantısı geldi (kendi tecrübem). Orada da herkes aynı şeyi soruyordu: “Biz tehdidi tespit edene kadar saldırgan çoktan içeri girmiş olmaz mı?” O gün bunu biraz karamser bulmuştum. Şimdi işe maalesef o soru bayağı gerçekçi duruyor.

Mythos meselesi neden önemli?

Mythos gibi modellerin öne çıkardığı ana fikir şu: açık bulma ile sömürme arasındaki boşluk kapanıyor. Bu boşluk küçüldükçe saldırı zinciri de kısalıyor. Yani klasik güvenlik mantığındaki rahat alan gidiyor; yerini daha yüksek tempolu, daha otomatik. Daha inatçı saldırılar alıyor.

Geçen yıl Berlin’de katıldığım küçük bir güvenlik etkinliğinde bir araştırmacı bana şunu söylemişti: “Sorun artık sadece kötü niyetli kişinin bilgisi değil; sorun hız.” O cümleyi not defterime yazmışım. Bugün dönüp bakınca tam yerine oturuyor. E peki, sonuç ne oldu? Çünkü hız artınca insan faktörü geride kalıyor, araçlar konuşmaya başlıyor.

Eh, Bir de şu var tabii. Yapay zekâ destekli saldırılar illa sıfırdan yeni teknik üretmek zorunda değil — mevcut zafiyetleri daha iyi taramak, sosyal mühendisliği cilalamak, yanlış yapılandırmaları seri biçimde avlamak bile yeterli oluyor. Tehdit sahnesi belki devrim geçirmiyor ama ciddi şekilde sıklaşıyor, yoğunlaşıyor. Fark bu.

“Tehdit tarafı AI ile hızlanıyorsa savunma da yalnızca daha fazla araç almakla kurtulamaz; süreçlerin de aynı hızda karar vermesi gerekir.”

CISOs için asıl kırılma noktası ne?

Dür bir saniye, önce şunu söyleyeyim. Birçok CISO hâlâ yapay zekâyı ya — en azından ben öyle düşünüyorum — verimlilik aracı ya da PR konusu gibi görüyor — itiraf edeyim, beklentimin üstündeydi —. Halbuki burada operasyonel bir savaş var; gerçek, somut, hızlı akan bir savaş. Savunma ekibi “hangi sistem önce yamalanacak?”, “hangi log kaynağı daha kritik?”, “hangi alarm gerçek?” diye uğraşırken saldırgan taraf modelle test üstüne test yapabiliyor.

Kısa bir not düşeyim buraya.

Küçük bir startup için mesele çoğu zaman basit görünüyor: birkaç SaaS hesabı, bulutta koşan servisler ve sınırlı personel. Yapı hafif kalıyor, bu güzel. Ama kötü tarafı da ortada — tek bir yanlış izin veya unutulmuş API anahtarı bütün tabloyu bozabiliyor. Enterprise tarafta işe karmaşa başka türden oluyor: binlerce endpoint, onlarca ekip ve üst üste binen kontrol katmanları.

2023’te Ankara’da çalıştığım bir e-ticaret projesinde benzerini yaşamıştık. Açık aslında kritikti ama yama planı nedeniyle iki hafta beklemişti. O iki haftada hiç beklemediğimiz kadar çok deneme log’u görmüştük… yani saldırganlar fırsatı kaçırmıyordu. Şimdi AI ile bu denemelerin sayısı da temposu da artarsa tabloyu siz düşünün.

Hızlanan tehdit zinciri

Yani, Buradaki değişim yalnızca exploit üretimi değil. Tüm zincir hızlanıyor. Keşif otomatikleşiyor, hedef seçimi filtreleniyor, phishing metinleri kişiselleşiyor. Savunma tarafına ulaşan gürültü miktarı patlıyor. Gürültü büyüdükçe iyi sinyali ayıklamak zorlaşıyor — bu kadar basit. RPCS3 resmî sistem gereksinimlerini netleştirdi: PS3 emülasyonunda CPU neden kritik? yazımızda bu konuya da değinmiştik.

Hani, Ben bunu şöyle anlatıyorum hep: eskiden saldırgan bisiklet sürüyordu, şimdi elektrikli scooter’a geçti diyelim. Hatta bazen trafiğin ters yönünden geliyor gibi hissediyorsunuz. Aynı hedefe daha kısa bir düşüneyim… sürede varıyor ve iz bırakmamak için de sürekli rota değiştiriyor. Hmm, belki abartılı bir benzetme ama işte böyle bir his var. Daha fazla bilgi için PDF Dünyasında Bir Nefes: Ücretsiz ve Limitsiz Araçlar yazımıza bakabilirsiniz.

Neden klasik playbook yetmeyebilir?

Klasik playbook’lar işe yarar mı? Evet. Ama tek başına yetmeyebilir — çünkü playbook mantığı biraz geçmiş vakalara dayanir; oysa AI destekli tehditler mevcut olayları yeni kombinasyonlarla tekrar paketleyebiliyor. Yani tanıdık görünen şey aslında başka türlü davranabiliyor.

Bir olay müdahale planınız varsa güzel… ama önü otomasyonla beslemiyorsanız çabuk yorulursunuz. Hele bir de de alarm triage sürecinde insan gözünün ayıklaması gereken veri miktarı artınca hata payı da yükseliyor. Bir noktadan sonra ekip “uyarı yorgunluğu” yaşıyor. İşte o an gerçekten tehlikeli.

Savunmayı nasıl yeniden kurmalı?

Neyse uzatmayalım. Çözüm sadece daha çok ürün almak değil, öncelikleri ters yüz etmekten geçiyor gibi görünüyor. Önce görünürlük lazım; sonra hızlı aksiyon; en sonunda da öğrenen süreçler gerekiyor — evet, tam olarak o can sıkıcı disiplin. Yoksa her yeni model dalgasında yeniden panik yaşanır. Bu konuyla ilgili Butterfly CSS: 2026’da Dikkat Çeken Hafif Bir Seçenek yazımıza da göz atmanızı tavsiye ederim.

| Alan | Küçük Startup | Kurumsal Yapı |

|---|---|---|

| Öncelik | Maliyet + temel görünürlük | Kapsamlı kontrol + uyumluluk |

| Zorluk | Kısıtlı insan kaynağı | Karmaşık entegrasyonlar |

| Açıl ihtiyaç | MFA, yedekleme, erişim kontrolü | SOC otomasyonu, threat intel, segmentasyon |

| Zaman baskısı | AI destekli saldırılar nedeniyle ikisinde de yükseliyor | |

Peki nereden başlanır?

# Basit bir öncelik listesi

1) En can alıcı dışa açık servisleri çıkar

2) MFA zorunlu mu kontrol et

3) Log kaynaklarını merkezileştir

4) Patch SLA belirle

5) Anomali uyarıları için eşik tanımla

6) Tabletop exercise yap

7) Tedarikçi riskini gözden geçir

Bunu özellikle seviyorum çünkü karmaşık cümlelere gerek bırakmıyor. İşi çıplak hâlde gösteriyor. Daha fazla bilgi için ADT’nın “Live Light” Hamlesi: Nest Güvenliğinde Yeni Dönem yazımıza bakabilirsiniz.

İşte tam da bu noktada devreye giriyor.

Tespit değil tempo yarışı kazanacak

Açık konuşayım: bugünün güvenliği biraz maraton olmaktan çıktı, sprint’e dönüştü — ama aralarda engelli koşu da var. Saldırı tespiti iyi olabilir fakat tek başına geciken müdahaleyi telafi etmez. Bir platform açığı bildirildiğinde siz henüz değerlendirme yaparken, karşı tarafta otomasyon çoktan ikinci türü başlatmış olabilir. Ciddi fark bu.

Bir arkadaşım Londra’da orta ölçekli bir SaaS şirketinde çalışıyor; Kasım 2024’te bana anlattığı olayda ekiplerinin temel korkusu ransomware değilmiş aslında — kimlik bilgisi hırsızlığıymış. Çünkü kimlik ele geçirilince içeri sızmak inanılmaz kolaylaşıyor, bunu abartmadan söylüyorum. AI burada kandırma kapasitesini artırdığı için koruma katmanını girişte kurmak şart hâle geliyor.

Bence en rahatsız edici nokta şu: bazı kuruluşlar hâlâ “bizde veri yok ki” diyor. Oysa bugün veri yoksa bile erişim var… hesap var… işlem izi var. Bunların hepsi kıymetli. Maalesef. Bu konuyla ilgili Mano-P’nın Sırrı: OSWorld’de Zirveye Çıkışı yazımıza da göz atmanızı tavsiye ederim.

CISO masasında hangi kararlar değişmeli?

Erişim modeli daraltılmalı

Sıfır güven yaklaşımı klişe gibi gelebilir ama bu tartışmada gerçekten işe yarıyor. En az ayrıcalık prensibini uygulamayan — itiraz edebilirsiniz tabi — kurumlar AI çağında fazla açıkta kalacak gibi duruyor — çünkü saldırının ilk aşamasında yanlış hesaba erişmek bile domino etkisi yaratabiliyor. Tek bir hesap, tek bir açık kapı.

Patching artık takvim işi olmamalı

Daha önce ayda bir yapılan patch döngüsü idare ederdi. Şimdi bazı can alıcı sistemlerde saat bazlı hareket etmek gerekiyor. Bunu söylemek abartı gibi hissettiriyor. Değil — özellikle internet yüzüne çıkan sistemlerde gecikme lüksü gerçekten azalıyor.

Eğitim kısmı es geçilmemeli

Saldırıların çoğu teknik görünse de kapıyı açan kişi çoğu zaman insan oluyor. Phishing simülasyonları sıkıcı bulunabilir. Ben iki farklı projede bunun faydasını gördüm; biri İzmir’deki sağlık sektöründe, diğeri Eskişehir’deki lojistik firmasında. İkisinde de raporlama oranları belirgin biçimde yükselmişti. Şaşırdım açıkçası, ama veri öyle söylüyor.

- MFA’yı her yerde zorunlu yapın;

- dışa açık servisleri aylık değil haftalık tarayın;

- sahte alarm ile gerçek alarm ayrımını otomatikleştirin; (bu kritik)

- supply chain riskini sadece hukuk ekibine bırakmayın; (bence en önemlisi)

Sanki film hızlandı…

Az önce bir şeyler söyledim ama aslında şunu eklemem gerekiyor: sorun yalnızca yeni tehditlerin çıkması değil, eski alışkanlıkların aynı kalması. Bir kurum kendi çalışma ritmini değiştirmiyorsa teknoloji ne kadar gelişirse gelişsin açıkta kalabiliyor. Bu kadar basit, bu kadar acı.

Sıkça Sorulan Sorular

AI destekli siber saldırılar gerçekten bu kadar hızlı mı ilerliyor?

Evet, bazı senaryolarda çok hızlı ilerleyebiliyorlar. Bilhassa açık keşfi ile istismar adımları arasındaki süre ciddi şekilde kısalıyor: Bu yüzden güvenlik ekiplerinin tepki süresi eskisinden daha kritik hâle geliyor.

CISOs en önce neye odaklanmalı?

Kritik varlıkların görünürlüğüne, kimlik yönetimine ve yama disiplinine odaklanmalı. Bunlar sağlam değilse diğer kontrollerin etkisi azalır. Kısacası temel hijyen hâlâ oyunun başlangıç çizgisi.

Küçük şirketler de Mythos-benzeri tehditlere hazırlanmalı mı?

Evet, bana kalırsa hazırlanmalı. Hedef olmak için devasa kurum olmanız gerekmiyor; otomasyon küçük şirketlere karşı da hızlı çalışabiliyor. Hatta sınırlı ekipler yüzünden küçük işletmeler bazen daha kırılgan oluyor.

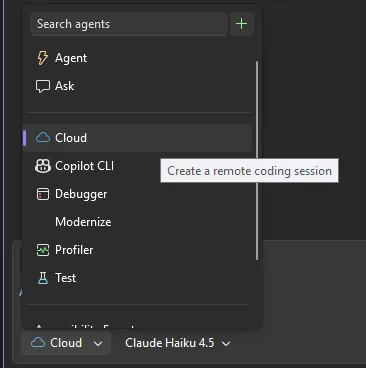

AIOps ya da SIEM tek başına yeter mi?

Hayır, tek başına yeterli olmaz. Araçlar yardımcıdır ama süreç tasarımı, rol dağılımı. Müdahale pratiği olmadan etkileri sınırlıdır. En iyi sonuç genelde araç + süreç + tatbikat üçlüsünden geliyor.

Kaynaklar ve İleri Okuma

Bir şey dikkatimi çekti: Cyber Security Agency of Singapore Resmî Sitesi

Küçük bir detay: OWASP Güvenlik Rehberleri

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.