Bir gece kulübü zinciri düşünün… Dışarıdan bakınca işin görünen kısmı ışıklar, rezervasyonlar, etkinlikler. Ama perde arkasında bambaşka bir dünya var: tedarikçi panelleri, sözleşmeler, contractor verileri, rapor ekranları. İşte RCI Hospitality’nın yaşadığı sızıntı tam da bu perde arkasındaki kırılganlığı hatırlatıyor.

Şirketin SEÇ’e yaptığı bildirimde ortaya çıkan detaylara göre olayın merkezinde bir IDOR açığı var. Kısaca söyleyeyim: kullanıcıya ait — ki bu tartışılır — olmayan bir kaynağa, yalnızca numara değiştirerek erişilebilen türden can sıkıcı bir güvenlik hatası. Hani şu “bir saniye, bu dosyayı neden görebildim?” dedirten cinsten.

Açık konuşayım, Geçen yıl Kasım ayında İstanbul’da bir müşterinin panelini incelerken benzer bir durumla karşılaşmıştım; URL’deki kimlik değerini değiştirince başka hesaba ait kayıtlar görünüyordu. O an insanın içinden şu geçiyor: kod çalışıyor gibi duruyor ama güvenlik tarafı resmen ip üstünde yürüyor (yanlış duymadınız). RCI olayında da tablo biraz böyle.

IDOR Nedir ve Neden Bu Kadar Can Sıkıyor?

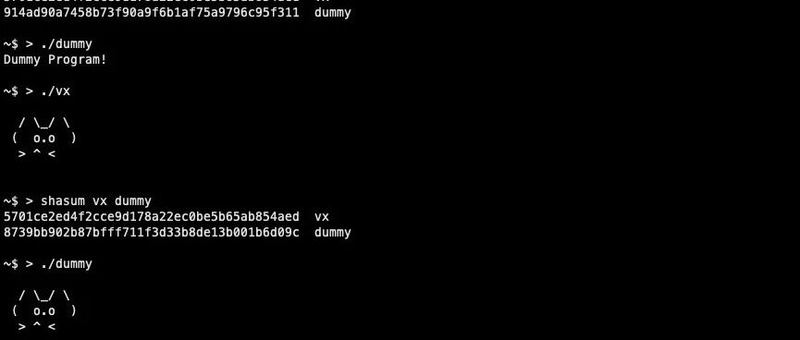

Çok basit bir fikrin kötüye gitmiş hâli aslında. IDOR, yani Insecure Direct Object Reference — sistem sana “12345 numaralı belge”yi gösteriyorsa ve sen o numarayı 12346 yapınca başka birinin belgelerine de ulaşıyorsan, işte tam orada problem başlıyor. Güvenlik duvarını patlatmıyor belki, sessiz sedasız veri kaçırıyor.

İşte tam da bu noktada devreye giriyor.

Tuhaf ama, Açık konuşayım: IDOR bazen geliştiricilerin gözünden kaçıyor, çünkü test sırasında her şey gayet düzgün çalışıyor gibi görünüyor. Kullanıcı giriş yapmış mı? Evet. Yetkisi var mı? Kağıt üstünde evet. Ama nesne seviyesinde kontrol yoksa — ve işte asıl mesele burası — oyun bitiyor. Bir nevi apartmana kartlı geçiş koyup sonra tüm kat kapılarının anahtarını aynı bırakmak gibi; içeri giriş var, oda güvenliği yok.

RCI Hospitality’nın açıkladığı olayda sorun, doğrudan contractor verilerine erişimi etkileyen bir internet servis katmanına bağlanmış görünüyor. Yani kurumsal ağın en parlak kısmı değil. Gözden kaçan servisler, ara paneller, dışa açık yardımcı sistemler hedef oluyor hep.

Kırılganlık genelde nerede saklanır?

Bakın şimdi… büyük ihlallerin hepsi “ana kasa”dan çıkmıyor. Çoğu zaman küçük yan servislerden sızma oluyor: raporlama araçları, eski yönetim panelleri, entegrasyon uçları ya da contractor portalları. Bir de şu var: bunlar genelde üretim sistemi kadar sıkı izlenmiyor. Kimse “bu küçük raporlama aracı için threat model çıkaralım” demiyor. Ama saldırgan tam orayı arıyor.

SEÇ Bildirimi Neden Önemliydi?

Sadece hukukî bir formalite değil bu. Bir şirketin veri ihlalini SEÇ’e bildirmesi, operasyonel riskin büyüklüğünü de gözler önüne seriyor; çünkü böyle durumlarda soru artık “saldırı oldu mu?” olmaktan çıkıp “hangi veri etkilendi, kim etkilendi. Ne kadar süre fark edilmedi?” noktasına kayıyor. Bu konuyla ilgili Laravel API’de Lead Toplama: DTO, Action ve JSON:API yazımıza da göz atmanızı tavsiye ederim.

Bir şey dikkatimi çekti: Böyle vakalarda şunu hep gördüm: ilk açıklama teknik detay vermek yerine kontrollü ilerliyor,. Şirket önce hasarı ölçmek istiyor. 2024 yazında Dallas merkezli orta ölçekli bir SaaS firmasında danışmanlık yapan arkadaşım bana aynısını anlattı; ilk günlerde loglar parçalıydı ve ekip neredeyse kör gibiydi. Daha fazla bilgi için Tesla’nın Yeni Güncellemesi: Otomatik Kurulum Neyi Değiştiriyor? yazımıza bakabilirsiniz.

Durun, bir saniye.

İhlalin kendisi kadar önemli olan şey çoğu zaman kapsamdır; tek tek satırlar değil, hangi süreçlerin açığa çıktığı belirleyici ölür.

RCI tarafında bildiğimiz kadarıyla contractor verileri etkilenmiş durumda deniyor. Dar kapsamlı gibi gelebilir bu. Ama kontratör bilgisi dediğiniz şey bazen ad-soyad ile bitmiyor; e-posta adresleri, ödeme bağlantıları, işe giriş belgeleri ve iletişim kayıtları da buna eklenebiliyor, özellikle büyük zincirlerde bu veriler oldukça şişiyor. Bu konuyla ilgili Görsel Testin ROI’si: Yönetime İkna Etmenin Kısa Yolu yazımıza da göz atmanızı tavsiye ederim.

| Risk alanı | Ne ölür? | Pratik sonuç |

|---|---|---|

| Kimlik bilgileri | E-posta/telefon sızabilir | Spear phishing riski artar |

| Malı bilgiler | Ödeme akışı ifşa olabilir | Dolandırıcılık denemeleri gelir |

| Operasyonel veriler | Sözleşme ve iş akışı görünür ölür | Rakip veya saldırgan için altın madeni ölür |

Neden Gece Kulübü Sektörü Daha Hassas Görünebiliyor?

“Gece kulübü işletmesi teknoloji şirketi değil ki” diyebilir bazıları. Anlıyorum bu bakışı. Ama iş öyle yürümüyor artık — rezervasyon platformları var, sadakat programları var, tedarikçi ödemeleri var, etkinlik yönetimi var… Ortada oldukça kalabalık bir dijital yüzey alanı var yani.

Vallahi, Küçük bir startup’ta bile üçüncü taraf araç sayısı hızla artarken, bunu büyük zincirlere uyguladığınızda tablo çok daha karmaşık bir hâl alıyor. Daha çok entegrasyon, daha çok yanlış yapılandırma ihtimali. Bu kadar net. Siz ne dersiniz? Nitekim geçen ay Austin’de görüştüğüm bir güvenlik yöneticisi bana şunu söylemişti: “En zayıf halka çoğu zaman çekirdek sistem değil; kampanya formu ya da partner portalıdır.” Katılıyorum, aynen öyle.

Bence asıl hayal kırıklığı şu ki şirketler hâlâ web uygulamalarını yalnızca ön yüz olarak görüyor. Halbuki arkada taşınan her kayıt potansiyel risk taşıyor. Ön yüz güzel, temiz, test edilmiş — peki ya arkadaki o eski raporlama servisi? (ben de ilk duyduğumda şaşırmıştım)

Küçük ekipte çözüm nasıl ölür?

Açıkçası, Küçük ekiplerde iş biraz daha pratik ilerler: RBAC düzeni kurulur, yetkiler sadeleştirilir, ID tabanlı erişimler gözden geçirilir, loglama açılır. Hatta mümkünse kritik kaynaklarda object-level authorization zorunlu hâle getirilir. Ama dür bir saniye — önce şunu söyleyeyim. “Geliştirici dostu” diye gevşek bırakılan kontroller uzun vadede pahalıya patlıyor, bunu çok gördüm. Basit yapı kurmak kolaydır; doğru yapı kurmak emek ister. OneCoin Mağdurları İçin 40 Milyon Dolar: Şimdi Ne Olacak? yazımızda da bu konuya değinmiştik. PocketMDM: Apple Business Manager Cebinize İniyor yazımızda da bu konuya değinmiştik.

Büyük kurumda yaklaşım nasıl değişir?

Şunu fark ettim: Enterprise tarafta konu tek başına kod olmaktan çıkıp süreç hâline geliyor. WAF, SIEM, davranış analitiği, red team tatbikatları… hepsi devreye giriyor. Fakat bunların hiçbiri kötü yazılmış yetkilendirme mantığını tek başına kurtarmıyor. Bana kalırsa en büyük yanilgı tam burada: savunmayı çevreye dizip iç mantığı unutmak. Çevre sağlam, içerisi hâlâ gevşek — ölür böyle.

Saldırıdan Alınacak Dersler Nelerdir?

Bu haber bize klasik ama önemli birkaç şeyi yeniden hatırlatıyor. İlk ders: erişim kontrolü sadece giriş ekranından ibaret değil. İkinci ders: dışa açık yardımcı servisler ana ürün kadar dikkat istiyor. Üçüncüsü işe — ve bu bence en çok atlanan nokta — logların işe yarar hâlde tutulması; yoksa inceleme sırasında herkes birbirine bakıp kalıyor.

- Nesne seviyesinde yetki kontrolü yapın; sadece oturum doğrulaması yetmez.

- URL parametrelerini asla güven kaynağı saymayın.

- Kritik panellerde anomali takibi açın; özellikle toplu sorgulara bakın.

- Tedarikçi ve contractor portallarını ayrı risk sınıfına koyun. — bunu es geçmeyin

Bakın, bir de şu var: bazı ekipler her şeyi API gateway arkasına saklayınca sorun çözüldüğünü sanıyor. Sanmıyorum. Eğer backend düzeyinde nesne doğrulaması yoksa gateway sadece nazikçe kapıyı tutar; kilitlemez (ciddiyim). Ben bunu Şubat 2024’te Ankara’daki küçük bir fintech pilotunda bizzat gördüm (buna dikkat edin). test ekibi yetkisiz kaydı beş dakikada buldu, geliştirme ekibi işe “ama endpoint zaten auth istiyor” diye şaşırdı. Siz ne dersiniz? Beş dakika.

# Basit kontrol listesi

- Object-level authorization zorunlu mu?

- Sensitive endpoint'lerde rate limit var mı?

- Audit log'lar bütünlüğünü koruyor mu?

- Contractor portalları ayrı segmentte mi?

- Eski servisler düzenli taranıyor mu?

Bana Göre En Kritik Nokta Ne?

Hızlı tepki vermek önemli, evet. Ama asıl mesele tekrarını önlemek. Yoksa bugün IDOR ölür, yarın başka biri aynı mantıkla benzer yolu dener. Geçen ay New York’ta dinlediğim kısa bir panelde konuşmacılardan biri güzel söyledi: “Patch atmak tedavi değil, alışkanlık değiştirmektir.” Katılıyorum, bayağı katılıyorum.

İşte tam burada güvenlik kültürü devreye giriyor. Kod review sırasında yetkilendirme satırı gerçekten okunuyor mu? QA ekibi gerçek kullanıcı profilleriyle test ediyor mu? Ya da en azından production’a yakın ortamlarda negatif senaryo deneniyor mu? Bunlar hep küçük ayrıntılar gibi duruyor — Toplandığında duvar örüyor.

Sıkça Sorulan Sorular

IDOR açığı tam olarak nedir?

IDOR, doğrudan nesne referanslarının yeterince korunmadığı durumlarda ortaya çıkar. Saldırgan URL,API parametresi veya istek içeriğinde oynayarak yetkisiz verilere ulaşabilir. Genellikle güçlü kimlik doğrulama olsa bile problem devam eder.

EOF

Kaynaklar ve İleri Okuma

Azure Security Best Practices (Güvenli geliştirme rehberleri)

Threat modeling (tehdit modelleme) – Microsoft Learn

Claims-based access control ve yetkilendirme (Microsoft Learn)

OWASP ASVS – Uygulama Güvenliği Doğrulama Standardı

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.