Bir güvenlik ekibinin en az duymak istediği cümlelerden biri var: “Yıllardır baktığımız kodda, kimsenin görmediği bir açık vardı.” Anthropıc’in Mythos modeli etrafında dönen son hikâye tam da buna basıyor. Üstelik sıradan bir hata değil bu — 27 yıldır insan incelemesinden, denetimlerden, fuzz test’lerinden geçmiş bir TCP yığınının içinde saklanan bir zafiyet söz konusu. Açık konuşayım, bu tür haberleri okurken insanın içinden önce “abartı mı acaba?” geliyor (şaşırtıcı ama gerçek). sonra detaylara bakınca iş değişiyor.

Ben bu tarz kırılma anlarını genelde ilk test çıktısıyla anlamaya çalışırım. Geçen sene Temmuz 2025’te İstanbul’da küçük bir kurumsal projede SIEM alarmlarını elden geçirirken benzer bir his yaşamıştım — sistem yüzlerce “temiz” log üretiyordu ama olay avcılığı tarafında kör nokta kalmıştı (ben de ilk duyduğumda şaşırmıştım). Buradaki fark daha sert. Çünkü mesele artık sadece log kaçırmak değil; modelin saldırı zincirini kendi başına kurabilmesi. Hani bazen araç güçlenir de iş akışı biraz hızlanır ya… burada hızlanma falan yok, resmen oyun alanı değişmiş.

Asıl mesele açık bulması değil, bunu tek başına yapması

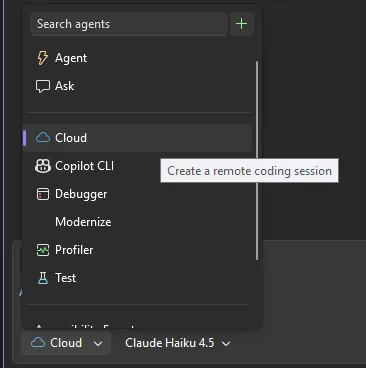

Mythos’u ilginç yapan şeyi bir paragrafta özetleyeyim. Bug avlama yıllardır var. Fuzzing var, statik analiz var, insan incelemesi var — hepsini biliyoruz. Ama bunların hepsi belli bir noktada tökezliyor. Bu modelin farkı işe “yardımcı olmak” modundan çıkıp süreci baştan sona tek başına yürütmesi. İddiaya göre yalnızca doğru istemi aldıktan sonra keşif sürecini kendi halletmiş. Ortaya çalışan istismar zinciri çıkarmış. Peki bunu neden söylüyorum? Dür bir saniye düşün bunu.

Güvenlik ekipleri için asıl sarsıcı nokta açığın bulunması değil. Zaten iyi ekipler yıllardır açık buluyor — bu yeni bir şey değil. Sarsıcı olan; maliyetin düşmesi, hızın artması ve uzman olmayan kişilerin de saldırgan düzeyde sonuçlar alabilmesi ihtimali. Bir zamanlar haftalar süren çalışma şimdi geceye sığıyor. Bu kulağa rahatlatıcı gelmiyor mu? Gelmiyor. Savunma tarafında da aynı baskı oluşuyor çünkü — ve savunma tarafı genellikle tepkisel çalışıyor, proaktif değil.

Çok konuştum, örnekle göstereyim.

Model destekli saldırılar artık teorik değil; düşük maliyetli, hızlı ve tekrarlanabilir hâle geliyor. Savunma ekiplerinin refleksi de buna göre değişmek zorunda.

Hani, Geçen yıl Berlin’de katıldığım kapalı bir güvenlik oturumunda bir CISO bana şunu demişti: “En kötü senaryo çok güçlü saldırganlar değil.” Durdu. Sonra devam etti: “En kötü senaryo orta seviye saldırganların elindeki otomasyon.” Bence Mythos tartışmasının tam göbeğinde duran fikir tam olarak bu.

OpenBSD örneği neden bu kadar can yakıyor?

OpenBSD’nın sektördeki itibarı boşa kazanılmış değil. Yıllardır sıkı kod incelemeleriyle anılır, hataya toleransı azdır, bazı ekipler için “güvenlikli işletim sistemi nasıl ölür?” sorusunun pratik cevabıdır adeta. Böyle bir platformda onlarca yıldır sessizce bekleyen bir TCP hatasının iki paketle sistemi çökertmesi… hmm, bayağı moral bozucu.

İşte tam da bu noktada devreye giriyor.

Ama tam da bu yüzden önemli. Mesele “kötü yazılım” değil; yaşlı yazılımın, binlerce gözden kaçmış kenar durumunun. Modern saldırı yöntemlerinin kesişim noktası burası. Bu ne anlama geliyor? Ben bunu eski apartman analogisiyle anlatıyorum mesela — bina sağlam olabilir, ama tesisat duvarın içinde çürümüşse dış cephe boyası pek işe yaramaz.

Aklıma hep eski sanallaştırma katmanları geliyor bu konuda. 2024’ün sonunda Ankara’da yaptığım kısa danışmanlık işinde biri bana “Bu sürücü yıllardır aynı” demişti. Evet… tam da o yüzden korkutucuydu! Uzun süre sabit kalan kod bazen olgunlaşmış sayılıyor. Bazen de sessizce çürüyor — ikisini ayırt etmek çok da kolay değil (ben de ilk duyduğumda şaşırmıştım) Daha fazla bilgi için Intel ve Google’dan Sessiz ama Büyük Hamle: Xeon+IPU yazımıza bakabilirsiniz.

Maliyet düştüyse oyun kuralları da değişiyor

Doğrusu, Kaynak özette geçen rakamlar ilginç. Yaklaşık 20 bin dolarlık keşif kampanyasında bulunan açık için belirli model koşumlarının maliyeti elli doların altına inmiş deniyor. Rakamları kutsallaştırmaya gerek yok ama trend ortada — pahalı sayılan keşif işleri ucuzluyor. Bu kadar.

Bana kalırsa bunun en can alıcı sonucu bütçe tarafında kendini gösterecek. Küçük startup’lar için bu gelişme iki üçü keskin bıçak gibi — bir tarafta daha ucuz tarama ve önceliklendirme imkânı var, öbür tarafta saldırganların da aynı avantajdan yararlanması ihtimali var. Kurumsalda işe mevzu farklı ilerliyor; orada problem para değil çoğu zaman, koordinasyon oluyor asıl baş ağrısı. Daha fazla bilgi için Tubi, ChatGPT ile Buluştu: Bedava Film Bulmanın Yeni Yolu yazımıza bakabilirsiniz. Butterfly CSS: 2026’da Dikkat Çeken Hafif Bir Seçenek yazımızda bu konuya da değinmiştik.

| Kurum tipi | Kazanım | Zayıf nokta |

|---|---|---|

| Küçük startup | Daha düşük maliyetle tarama ve triage | Savunma ekibi dar olduğu için alarm yükü artar |

| Orta ölçekli şirket | Sızma testi hızlanır, eski borç görünür ölür | Süreç iyileştirme yoksa çıktı havada kalır |

| Enterprise | Büyük yüzeylerde otomatik keşif yapılabilir | Tedarikçi zinciri ve yönetişim karmaşıklaşır |

Neden herkes aynı anda telaşlandı?

Çünkü burada kıyas salt performans kıyası değil; davranış kıyası da var. Modelin Firefox’a yönelik exploit yazımında çok yüksek başarı gösterdiği söyleniyor — bu tarz örnekler savunmacının gözünde kırmızı alarm demek. İster kabul edelim ister etmeyelim, bugün kötü niyetli aktörlerin en büyük avantajlarından biri tekrar üretilebilirliktir. Bir kez çalışan şey bin kez çalışır. Beyaz Saray’ın AI Freni: Eyaletlerde Neler Oluyor? yazımızda bu konuya da değinmiştik.

Savunmanın yeni dersi: tespit playbook’u yetmeyebilir

Lafı gevelemeden söyleyeyim. Klasik tespit yaklaşımıyla sınırlı kalırsanız oyunun gerisinde kalırsınız — bu kadar net. İmza tabanlı algılama hâlâ lazım mı? Evet, lazım. Davranış analizi gerekli mi? Tabii ki gerekli. Ama bunların üstüne model destekli tehditleri besleyen yeni sinyal kaynakları koymak gerekiyor artık.

Bak şimdi, Bence en azından üç yönde düşünmek şart: Daha fazla bilgi için PDF Dünyasında Bir Nefes: Ücretsiz ve Limitsiz Araçlar yazımıza bakabilirsiniz.

- Kod deposu seviyesinde sürekli diff analizi ve risk puanlama yapmak; — ciddi fark yaratıyor

- CVE beklemek yerine anomali odaklı erken uyarılar kurmak;

- Sadece prod ortamını değil, bağımlılık ağını da izlemek; — bunu es geçmeyin

- Tedarikçilerden gelen güncellemeleri otomatik doğrulamak;

- Kritik bileşenlerde AI ile üretilmiş PoC’lere karşı sentetik test setleri oluşturmak.

Neyse, uzatmayayım… buradaki asıl dönüşüm şu olabilir: SOC ekipleri sadece olaylara tepki veren yer olmaktan çıkıp sürekli varsayım kıran takımlara dönüşecek. Ben bunu geçen mart ayında İzmir’de gördüğüm küçük bir fintech ekibinde hissettim — adamlar her gün beş dakikalık “what if” toplantısı yapıyordu ve bu minik alışkanlık büyük yanlış pozitiflerin yarısını budamıştı. Beş dakika. Düşün bunu.

# Örnek savunma yaklaşımı

def risk_score(asset):

score = base_exposure(asset)

score += patch_age_weight(asset.patch_age_days)

score += internet_reachability(asset.public)

score += dependency_depth(asset.dependencies)

return score

# Not:

# Tek başına skor yetmez.

# Skor + bağlam + insan kararı birlikte çalışmalı.

Anthropıc’in koalisyonu güzel ama yeter mi?

Project Glasswing gibi girişimler umut verici görünüyor. On iki ortak kurumla yapılan geniş kapsamlı savunma çalışmaları kağıt üstünde fena durmuyor — Microsoft’tan AWS’ye, Cisco’dan Apple’a kadar oyuncuların masaya oturması değerli bir işaret. Bunu küçümsemiyorum.

E tabi madalyonun öbür yüzü de var. Erişim verilen kurum sayısı arttıkça öğrenme hızlanıyor ama dağıtılan kabiliyetlerin yönetimi zorlaşıyor. Herkes kendi altyapısına bakarken ortak standart kaybolursa elde edilen veri parçalanabilir. Bu noktada sektörün ihtiyacı sadece kredi ya da grant değil; ortak metodoloji (ben de ilk duyduğumda şaşırmıştım). İkisi çok farklı şeyler.

Ben olsam buradan şu dersi çıkarırım: artık sorun “model iyi mi?” sorusu olmaktan çıktı. Sorulacak esas soru şu — hangi kontrol katmanı modele rağmen ayakta kalıyor? İşte asıl sınav burada başlıyor.

Küçük ekipler ne yapmalı?

Önce görünürlüğe yatırım yapın. Her şeyi tarayamazsınız ama kritik yollarınızı bilirsiniz — bilmek zorundasınız. Envanter eksiksiz olsun, servis sahipliği belli olsun, patch süresi ölçülsün. Bunlar sıkıcı geliyor biliyorum. Yine de işe yarayan şey çoğu zaman sıkıcı olandır; bu böyle.

Büyük kurumlarda ne farklı?

İşin garibi, Büyük kurumlarda sorun teknoloji kadar yönetişimdir. Otomasyon karar verirken onay zinciri uzarsa hız kaybolur; çok gevşek bırakılırsa gürültü büyür (bu beni çok şaşırttı). Bu yüzden enterprise tarafında playbook’un yaninda yetki matrisi de gerekir — kim müdahale eder, kim durdurur, kim raporlar… bunlar net olmazsa model destekli savunma kağıt üzerinde kalır. Güzel slaytlar ölür, o kadar.

Peki security director’lar nereden başlamalı?

İşin garibi, Açık konuşayım, ben olsam panikle başlamam. Önce mevcut detection stack’imin hangi aşamada tıkandığını çıkarırım. Sonra şunu sorarım: hangi sinyal bugün bize geç geliyor? Hangi alert aslında çoktan çözülmüş olması gereken şeyi söylüyor? Ve en önemlisi — hangi sistemimiz yaşlandığı için sessizce risk üretiyor? Bu sorular biraz rahatsız edici, evet. Ama iyi güvenlik zaten biraz rahatsızlık demek.

Sıkça Sorulan Sorular

Mythos modeli güvenlikte tam olarak neyi değiştiriyor?

Metindeki ana fark, modelin “yardımcı olmak”tan çıkıp keşif ve istismar zincirini daha uçtan uca yönetebilmesi. Bu da saldırı maliyetini ve süreyi düşürerek daha hızlı deneme/tekrar döngülerine imkân tanıyor. Savunma tarafında da artık sadece bulguya değil, saldırı zincirinin nasıl kurulduğuna odaklanmak gerekiyor.

Bu tür haberler neden “abartı mı?” gibi geliyor?

Ben de ilk duyduğumda benzer bir refleks yaşıyorum; çünkü geçmişte pek çok “otomasyon” iddiası gördük. Ama detaylar, özellikle modelin tek başına istismar akışı çıkarabildiği senaryolar, algıyı değiştiriyor. Yani mesele tek bir açık değil; sürecin hızlanması ve daha az uzmanla sonuç alınabilmesi.

“Açık bulmak” değil de “tek başına istismar zinciri kurmak” neden daha kritik?

Açık zaten bulunabilir; asıl risk, bulunan açığın pratikte çalışır bir saldırı adımlarına dönüştürülmesi. Model, doğru istemle keşfi başlatıp zinciri tamamlayabildiğinde savunma ekiplerinin “tekil bulgu” yaklaşımı zayıflıyor. Bu yüzden tehdit modellemesi ve tespit stratejileri saldırı zinciri mantığıyla güncellenmeli.

SIEM ve loglama bu yeni senaryoda yeterli mi?

Tek başına yetmeyebilir. SIEM değerli ama çoğu zaman “olay avcılığı” ve korelasyon tarafında kör noktalar kalabiliyor; özellikle saldırı zinciri daha hızlı kurulduğunda. Benim tecrübemde, alarm sayısı artmadan algılama kalitesi artırılmadıkça ekipler aynı veriyi farklı sorularla yeniden incelemek zorunda kalıyor.

OpenBSD gibi güvenlik odaklı sistemlerde bu tarz zafiyetler neden bu kadar sarsıcı?

Çünkü güvenlik algısı “sıkı inceleme ve yüksek kalite” ile oluşuyor; bu yüzden beklenen şey daha az hata ve daha hızlı düzeltme oluyor. Yine de karmaşık TCP yığınlarında, yıllarca fark edilmeden kalan hata senaryoları mümkün olabiliyor. Bu da proaktif doğrulama ve savunma katmanlarının önemini tekrar gündeme getiriyor.

Kaynaklar ve İleri Okuma

Azure Security Center / Microsoft Learn: Azure Güvenlik

Microsoft Threat Matrix (GitHub)

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.