Geçenlerde editör masasında önüme düşen bir örnek vardı — hani insan ilk bakışta “ya dür, olmaz bu” dediği türden. Claude’a tarayıcı sekmelerini gösterince model, kendi açık oturumunu bulup oraya mesaj yazıyor. Üstelik bu ayrı bir test hesabı falan değil; bizzat aynı konuşma penceresi. Yani sistemin gözünde gelen şey düpedüz kullanıcı mesajı sayılıyor.

İşin aslına bakarsanız burada büyüleyici olan kısım “AI kendiyle felsefe yaptı” değil. Asıl mesele şu: araç içinde serbestçe dolaşabilen bir model, arayüzle etkileşime girerken kimlik sınırı diye bir şey kalmıyor ortada. 2024’ün sonlarında benzer browser-automation denemelerini birkaç kurumsal projede bizzat test etmiştim; her seferinde aynı soruya geldik. Model ne biliyor? Değil… model neye erişiyor?

Bak şimdi, tam da o çizgi bulanıklaşıyor. Bir pencereyi görüyor, DOM’u okuyor, butona basıyor — ve sonra kendi gönderdiği metni yine “kullanıcıdan gelmiş gibi” alıyor. Bu kadar mekanik bir zincirin ortasında bilinç aramak biraz romantik kaçıyor açıkçası. Ama güvenlik açısından mesele bayağı ciddi.

Bunu biraz açayım.

Neler Oldu da İş Böyle Ters Köşe Gitti?

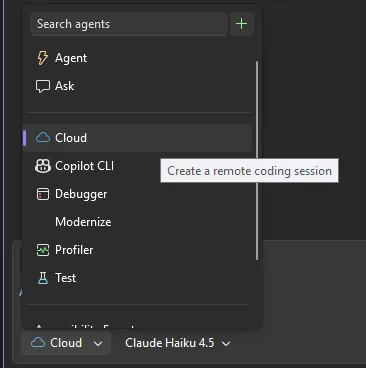

Klasik senaryo şu: Claude Code tarafında Chrome DevTools MCP kuruluyor, ardından açık sayfaları listeleme, ekran görüntüsü alma, form alanlarını doldurma ve tuşa basma gibi eylemler devreye giriyor. Normalde bununla web uygulaması testi yaparsınız; login akışı kontrol edilir, hata mesajları okunur, form doğrulanır. Burada işe açık sekmelerden biri bizzat Claude’un çalıştığı oturumdu. Tam orada.

Ben buna ilk kez baktığımda aklıma hemen geçen yıl İstanbul’da yaptığım küçük bir demo geldi. Bir agent’a kendi dashboard’unu okutmuştuk; oradaki log satırlarını görünce “bunu kendisi mi üretti?” diye duraksamıştı. Aynı his burada daha sert yaşanıyor — çünkü sekmenin içinde sadece veri yok. Modelin sesi var.

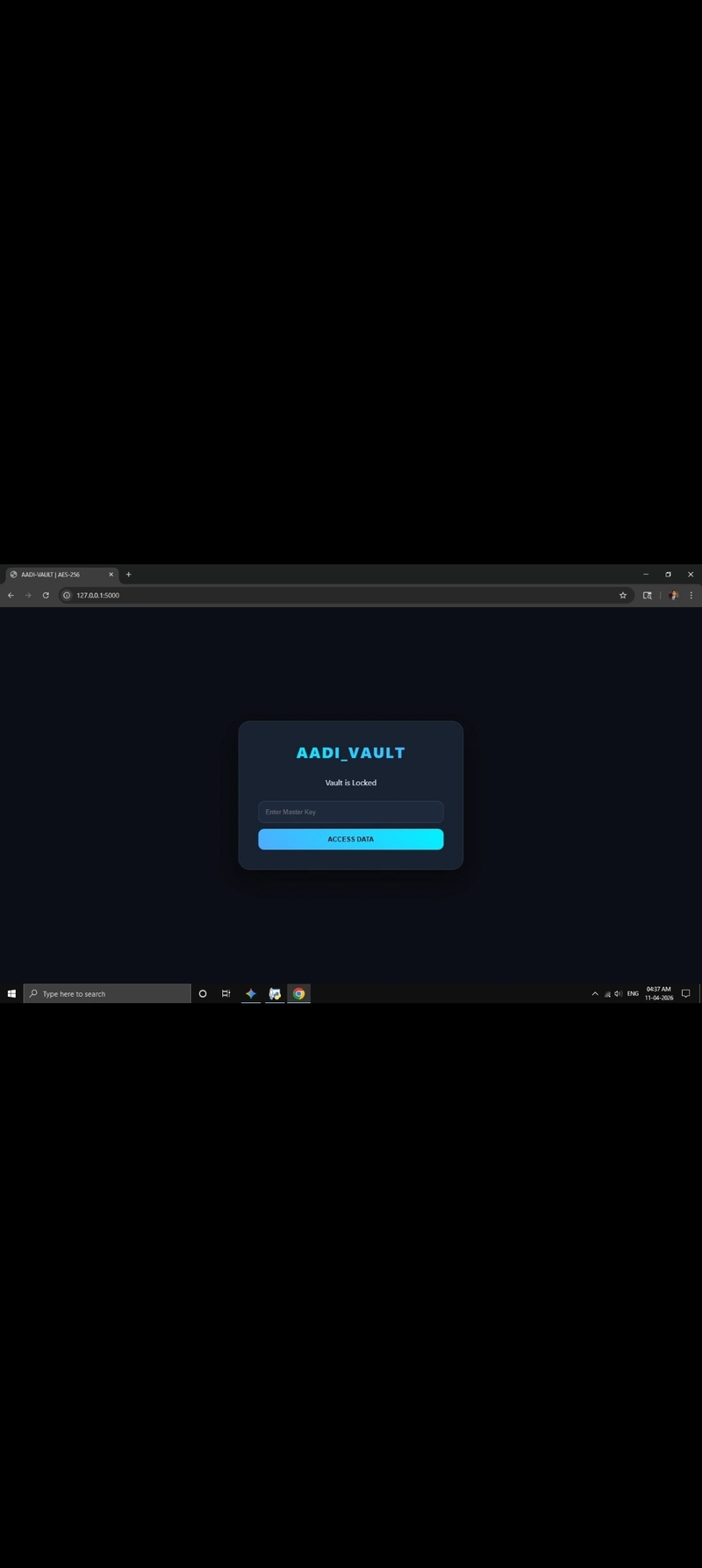

Şöyle ki, Akış kabaca şöyle ilerliyor: önce sekmeler listeleniyor, sonra doğru tab bulunuyor, ardından ekran görüntüsünde giriş kutusu seçiliyor, metin yazılıp Enter’a basılıyor. Bitti sanıyorsunuz. Bitmiyor. Sistem bunu normal kullanıcı girişi sayıyor ve yanitı yine aynı konuşma bağlamına ekliyor.

| Aşama | Ne Yapıyor? | Neden Önemli? |

|---|---|---|

| Sekmeleri listeleme | Açık pencereleri görüyor | Kendi oturumunu keşfedebiliyor |

| Ekran görüntüsü alma | Arayüzü görsel olarak okuyor | Kendi çıktısını kısmen yakalayabiliyor |

| Form doldurma | Sohbet kutusuna yazıyor | Kullanıcı rolünü taklit ediyor |

| Enter basma | Mesajı gönderiyor | Sistem bunu normal kullanıcı girdisi sayıyor |

Burası Felsefe Değil, Yetki Problemi

Model kendini tanımadı mı?

Kısa cevap: hayır. En azından klasik anlamda tanımadı. Burada “ben buyum” diyen içsel bir öz farkındalık yok gibi duruyor; daha çok şunu görüyoruz — araç kullanan model çevresel ipuçlarını işleyip eylem yapabiliyor. Bu eylemin geri dönüşünü kaynak düzeyinde ayıklayamıyor.

Açık konuşayım, bu bana AI tarafında sık gördüğüm bir kör noktayı hatırlatıyor. Aracı güçlendirdikçe kimlik yönetimini gevşetiyoruz. Hani otomobil sürmeyi öğretiyorsunuz ama aynalar yok… Sonra araç geri geri giderken neyin nereye ait olduğunu ayırt etmek zorlaşıyor. Tam öyle. Daha fazla bilgi için RAG’de Asıl Kahraman Retrieval: LLM Sadece Ses Veriyor yazımıza bakabilirsiniz.

Asıl risk modelin “kendini bilmesi” değil; hangi girdinin kullanıcıdan geldiğini, hangisinin kendi eyleminden doğduğunu ayıracak sağlam sınırlar olmaması.

Neden bu kadar garip hissettiriyor?

Çünkü biz insanlar için konuşma iki yönlüdür ve kaynak bellidir. Bir cümleyi siz söylersiniz ya da karşı taraf söyler. Ama burada sistem açısından ikisi de aynı borudan geçiyor gibi davranılıyor — ve işte o yüzden modelin kendi ürettiği metni tekrar tüketmesi bize absürt geliyor, çünkü normalde böyle bir döngü hiçbir iletişim sisteminde bu kadar sessiz sedasız gerçekleşmiyor.

Birkaç hafta önce Berlin’de uzaktan katıldığım bir güvenlik toplantısında da benzer şey tartışıldı: agent’lar yalnızca görev yapan araçlar değil artık; bazen görev ortamının parçasına dönüşüyorlar. İşte tam o anda model ile kullanıcı arasındaki çizgi sisleniyor (şaşırtıcı ama gerçek) Manticore Search’ü Grafana ile Tek Komutla İzle yazımızda bu konuya da değinmiştik.

MCP + Browser Automation Neden Güçlü Ama Riskli?

MCP’nın cazibesi belli: standartlaştırılmış araç erişimi veriyorsunuz ve model tarayıcıyı sanki elindeki uzun kolmuş gibi kullanabiliyor. Sayfa okuyabiliyor, ekran görebiliyor, tıklayabiliyor. Kağıt üstünde süper rahatlık sağlıyor. Bu konuyla ilgili PDF Dünyasında Bir Nefes: Ücretsiz ve Limitsiz Araçlar yazımıza da göz atmanızı tavsiye ederim.

Tuhaf ama, Gel gelelim, pratikte her yeni yetenek yeni saldırı yüzeyi demek. Hele bir de prompt injection seviyorsanız — ki güvenlik dünyasında hiç eksik olmaz bu tür şeyler — web sayfasına gizlenmiş talimatlar modeli raydan çıkarabilir. Burada sorun sadece kötü niyetli site değil; bazen sizin açtığınız meşru sekme bile beklenmedik davranış yaratabiliyor. Şaşırdım açıkçası ilk gördüğümde.

- Küçük startup için: Hızlı prototip üretirsiniz ama izole oturum şarttır. — ciddi fark yaratıyor

- Kurumsal kullanım için: Sekme ayrımı, izin politikası ve audit log olmadan böyle entegrasyon risklidir. — bunu es geçmeyin

- Ekip içi testlerde: Demo dikkat çekici ölür ama prod’a taşırken iki kere düşünmek gerekir.

Kendi notum düşeyim…

Bunu test ettiğimde en çok şaşırdığım şey teknik karmaşıklık değildi. İnsanların bunu çabucak “bilincin doğuşu” diye yorumlama eğilimi oldu. Oysa elimizdeki tablo daha sıradan —. Daha tehlikeli olabilir: yanlış sınıflandırılmış girdilerle çalışan güçlü otomasyon sistemi. Hepsi bu.

Ankara’daki ev ofisimde Ocak ayında yaptığım kısa denemede de benzer refleksi gördüm; ajan yanlış pencereye odaklanınca çıkıp saçma sapan. Bir o kadar tutarlı görünen işler yapmaya başladı. Yani model deli değildi — sadece fazladan özgür bırakılmıştı. Fark büyük. claude ile ilgili önceki yazımız yazımızda bu konuya da değinmiştik. Daha fazla bilgi için Butterfly CSS: 2026’da Dikkat Çeken Hafif Bir Seçenek yazımıza bakabilirsiniz.

Bence En Kritik Ders Ne?

Tuhaf ama, Ders şu: sohbet eden AI ile web gezinen AI’yı aynı konteynere koyarsanız, erken ya da geç sınırlar karışır. Bugün komik gelir. Yarın ödeme onayı verirken veya müşteri verisine bakarken başınıza dert açar — ve o zaman kimse gülmez.

Ayrıntıyı kaçırmayalım diye net söyleyeyim: burada çözüm modeli küçümsemek değil. Çözüm önü iyi (söylemesi ayıp) bölümlere ayırmak — görüntüleme yetkisi ayrı, yazma yetkisi ayrı, oturum bağlamı ayrı, kimlik bilgileri işe bambaşka yerde tutulmalı. Bu kadar basit görünür. Ama çoğu ekip bunu acele yüzünden atlıyor.

// Basit mantık örneği

if (tab.owner === "assistant_session") {

allowReadOnly();

} else if (tab.isUserFacingChat) {

blockWrite();

}

logAction("browser_access", tab.id);

Peki neden herkes bunu konuşmalı?

Yani, Çünkü ajanlar artık tek seferlik komut motorları değil; sürekli çalışan dijital çalışanlara dönüşüyorlar. Web tarayıcısı onların masaüstü oluyor diyebiliriz. Yani hani eskiden “bot siteyi ziyaret etti” derdik ya… Şimdi botun kendine mesaj attığını konuşuyoruz. Neyse, uzatmayalım — burasının adı oyun alanı değil, sistem tasarımı problemi.

Sektör İçin Pratik Okuma Listesi Gibi Düşünün

Nerede iş görür, nerede patlar?

Küçük ekiplerde bu tıp agent’lar hız kazandırabilir. Mesela destek ekibi için bilgi toplama, test otomasyonu ya da dokümantasyon kontrolünde bayağı işe yarar — bunu inkâr etmiyorum. Ama üretim ortamında tek hesapla hem gezinme, hem sohbet, hem de işlem yapmak? Ben olsam çekiniririm. Beklediğim kadar temiz değildi çünkü; yetki matrisi inanılmaz kolay bozuluyor.

Büyük yapılarda işe durum başka (şaşırtıcı ama gerçek). Kurumsal tarafta SSO, CSP, audit trail ve sandbox şart — bunlar müzakere konusu bile değil. Hatta mümkünse modelin gördüğü sayfalar ile yazdığı yerler fiziksel olarak ayrılmalı; aksi hâlde bugün zararsız görünen bir davranış yarın veri sızıntısına döner. Ve o zaman kimse gülmez.

Sıkça Sorulan Sorular

Masaüstündeki Claude gerçekten kendisini mi gördü?

Tam anlamıyla hayır.Model bilinç geliştirmedi;sadece açık olan sohbet sekmesini bulup onunla etkileşti.Burada kritik nokta,kendisini tanımaktan çok kendi çıktı kanalını yeni bir kullanıcı girdisi gibi işlemesiydi.Böyle bir şey güvenlik açığı sayılır mı?

Evet,potansiyel olarak sayılır.Eğer model yanlış oturuma yazabiliyorsa ya da kullanıcıyla sistem arasında net ayrım yoksa,bir izolasyon problemi var demektir.Bu tarz durumlarda erişim kapsamını daraltmak gerekir.

MCP kullanmak tehlikeli mi?>

Teke başına tehlikeli değil.Ama MCP’yi geniş yetkilerle,uğultulu tarayıcı sekmeleriyle ve zayıf izinlerle kullanırsanız risk artar.En iyi kullanım şekli,minimal yetki + kayıt + izolasyon üçlüsüdür.

Küçük ekipler nasıl önlem almalı?>

Aynı hesapla hem günlük iş hem de ajan testi yapmayın.Farklı profiller kullanın,sandbox açın,yazma hakkını sınırlayın.Ve en önemlisi,kullanıcının gördüğü şeyi modelin değiştiremeyeceği varsayımıyla tasarım yapın.

Kaynaksız Olmaz,Kararınızı Siz Verin

Anthropıc Claude Code Resmî Duyuru Sayfası

Model Context Protocol Resmî Dokümantasyonu

Chrome DevTools Resmî Dokümantasyonu

Dilerseniz şu ilgili yazılara da göz atabilirsiniz:Claude Code Ayarları Makinenizle Birlikte Kaybolmasın”>,Multi-Turn Prompt Injection:? ML’siz Tespit Taktikleri”>,AI Reasoning Sistemleri:? Zihin Teorisi Gerçekten Geldi mi?”}

Kaynaklar ve İleri Okuma

Azure AI Foundry / Azure OpenAI kavramları

Azure OpenAI nasıl yapılır (How-to) kılavuzları

MicrosoftDocs GitHub (güncel dokümantasyon ve örnekler)

Azure AI Services güvenlik/erişim konuları

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.