Geçen ay İstanbul’da bir ekip toplantısında, bir geliştirici arkadaşım bana şunu dedi: “Abi ben kodu ChatGPT’ye atarken artık iki kez düşünüyorum.” İlk başta abartı gibi geldi, açıkçası güldüm bile. Sonra aynı hafta — tam aynı hafta — kendi notlarımın arasına karışmış bir API anahtarını fark edince o “oh be” hissini ben de bizzat yaşadım. Hani için bir anda buz kesiyor ya… işte tam öyle, kelimesi kelimesine.

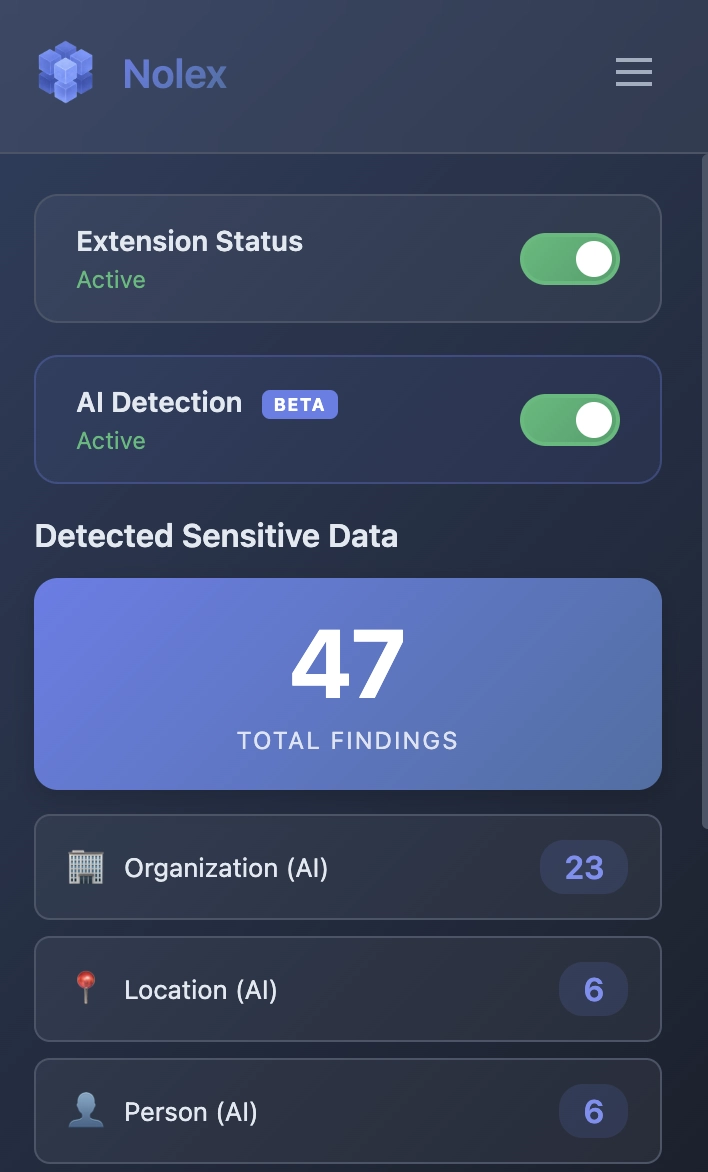

Nolex fikri de biraz buradan çıkıyor zaten. Tarayıcı ile yapay zekâ sohbet ekranlarının arasına girip, sen daha gönder tuşuna basmadan metni tarıyor — kısaca, senin clipboard’unla AI platformu arasına bir güvenlik kontrol noktası koyuyor (inanın bana). Kulağa küçük bir şey gibi geliyor. Pratikte işe baya iş görüyor, bunu söylemeliyim.

İşte tam da bu noktada devreye giriyor.

Neden böyle bir araca ihtiyaç var?

Açıkçası, Bak şimdi, mesele sadece “yanlışlıkla şifre paylaşmak” değil. Asıl problem şu: günlük iş akışında gizli veri neredeyse görünmez hâle geliyor, hani insan fark etmiyor bile. Kod parçası,.env dosyası, log çıktısı, müşteri e-postası… Bunların hepsi tek kutuda durunca göz kayıyor, oradan oraya zıplayan dikkat de durumu kurtaramıyor çoğu zaman. AI’ye soru sorarken insan beyni hızlı çalışıyor; neyi yapıştırdığını bazen ikinci saniyede anlıyorsun ama iş işten geçmiş oluyor.

Hani, Benzer sahneyi 2023’te Ankara’daki küçük bir SaaS ekibinde görmüştüm. Bir arkadaşımız test verisi sandığı CSV dosyasını paylaşmıştı; içinde gerçek kullanıcı telefonları vardı (buna dikkat edin). Kimse kötü niyetli değildi. Olay tamamen hız yüzünden oldu — düpedüz. İşin aslı şu ki güvenlik açıklarının önemli kısmı siber film sahnesi gibi değil, sıradan dikkatsizlikten çıkıyor.

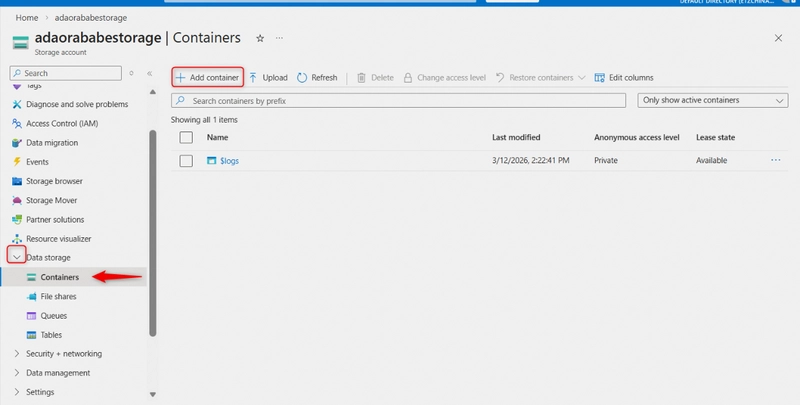

Yapay zekâ araçları yaygınlaştıkça bu risk daha da büyüyor. Artık sadece kod değil; mimarı dokümanlar, satış notları, hata kayıtları ve hatta toplantı özetleri bile modele gidiyor olabilir. Küçük bir startup için “bir kere oldu geçti” gibi görünür; kurumsal tarafta işe aynı olay hukukî ve operasyonel dertlere dönüşür, inanın çok gördüm. Aradaki fark büyük.

Gizlilik konusu çoğu zaman firewall’dan değil, kopyala-yapıştır refleksinden kaybediyor.

Nolex ne yapıyor, ne yapmıyor?

Mantık aslında oldukça sade. Dosya yüklemesini ya da metin yapıştırmayı yakalıyor, içerikte hassas veri izi arıyor ve bulursa seni uyarıyor. Sistemin görevi “engellemek” kadar “göstermek” — bu ayrım önemli çünkü bazen pek çok içeriği silmek istemezsin, sadece iki satırda geçen anahtarı maskelemek yeterli (şaşırtıcı ama gerçek)

Bunu yaşayan biri olarak söyleyeyim, Aracın en hoş tarafına gelince… Her şeyi yerelde tutuyor. Sunucuya gitme yok, buluta yollama yok, telemetri diye arkada sessiz sessiz veri toplama yok. Açık konuşayım: benim en çok sevdiğim nokta bu oldu, tartışmasız. Çünkü güvenlik ürünü satıp kendisi veri toplayan çözümler biraz ironik duruyor, değil mi?

Hangi tür verileri yakalıyor?

Nolex’in taradığı alan geniş tutulmuş ve bence burada doğru yolu seçmişler. API anahtarları, AWS kimlik bilgileri, GitHub token’ları, Slack webhook’ları… Bunlar zaten en klasik kaçaklar arasında, kimse tartışmaz.

Şunu söyleyeyim, Bir de bağlantı dizeleri var ki onlar genelde hafife alınır ama çok şey anlatır:

PostgreSQL bağlantısı,

MongoDB URI’si,

Redis erişimi…

Bunlardan biri sızarsa olay yalnızca teknik kalmaz; canlı veriye erişim kapısı da açılmış ölür. Confdroid Selinux: Puppet ile Güvenliği Otomatikleştirmek yazımızda bu konuya da değinmiştik.

| Kategori | Örnek | Neden Riskli? |

|---|---|---|

| AI Anahtarları | sk-proj-…, OpenAI key | Kullanım kotası tüketilir veya yetkisiz işlem yapılır |

| Bulut Kimlikleri | AKIA… | AWS kaynaklarına erişim açabilir |

| Sohbet/İletişim Token’ları | Slack Bot Token | Dahili kanallara giriş sağlar |

| Kişisel Veri | E-posta / telefon / kart numarası | Ticarî ve hukukî risk doğurur |

| Sırlar ve Oturumlar | JWT / SSH private key | Erişim zincirini kırar |

Tam olarak nasıl çalışıyor?

Bunu mutfakta su taşmasını önleyen küçük sensör gibi düşünebilirsin — evet, biraz basit örnek, ama işe yarıyor. Sen dosya sürüklüyorsun ya (belki yanilıyorum ama) da Ctrl+V yapıyorsun; uzantı önce içeriğe bakıyor, sonra regex tabanlı desenlerle eşleşme arıyor, eşleşme varsa sana tek tek gösteriyor. Hepsi bu kadar, gösterişsiz ama net.

Editör masasında bu haberi ilk gördüğümde hemen deneme yaptım doğrusu. Kendi test ortamımda eski bir.env dosyasını — en azından ben öyle düşünüyorum — paste ettim ve sistem anında birkaç kritik satırı işaretledi. O an içimden geçen şu oldu: “Keşke bunu üç ay önce bilseydim.” Çünkü insan bazen alarmın sesini duymadan tehlikeyi anlamıyor — maalesef.

Durun, bir saniye.

Kullanıcı deneyimi neden önemli?

Böyle araçlarda korkutucu olan şey uyarının kendisi değil… gereksiz uyarılar zinciri oluyor genelde.

Nolex’in yaklaşımı burada fena değil. Kullanıcıya direkt blok koymak yerine seçenek sunuyor:

- Tespit edilen alanı görme

- Sadece belirli bölümü maskeleme

- Tüm gönderimi iptal etme

- Sorunsuz içerikte hiçbir ekstra adım olmadan devam etme

Yani, Bence bu son madde çok kritik. Düşün: eğer her seferinde pencereler açılıyor, onaylar isteniyor, ekranlar çıkıyorsa kullanıcı çabuk sıkılır ve bir hafta sonra uzantıyı kaldırır — bu senaryo hiç de uzak değil, bizzat tanık olduğum şeyler bunlar. Güvenlik ürünü olup aynı zamanda kullanıcının sabrını yememek kolay iş değil yani (inanın bana). Nolex burada idare eder çizgisinin üstüne çıkmaya çalışmış, bu belli. Ama hâlâ ham sayılır; bazı karmaşık formatlarda kaçırdığı şeyler olabilir, bu konuda yüzde yüz emin değilim. Regex dünyasının kaderi biraz da budur zaten. İmza Kaçınca Ne Ölür?: Kendini Değiştiren Zararlı Yazılım yazımızda bu konuya da değinmiştik.

SaaS mı local-first mi? Karar nerede değişiyor?

Nolex tarafında verilen karar çok net: “Yerelde kal.” Bu karar kulağa romantik gelebilir ama teknik olarak sağlam gerekçeleri var. Sunucu kurma derdi yok; kullanıcı hesabı yönetmek yok; log saklama politikası yazmak yok. Hepsi ayrı yük, hepsi ayrı baş ağrısı. Küçük ekip için rahatlatıcı, kurumsal yapı içinse veri egemenliği açısından avantajlı. Daha fazla bilgi için PostgreSQL’de Bağlantı Patlaması: PgBouncer ve Supavisor yazımıza bakabilirsiniz.

Doğrusu, E tabi local-first modelin bedeli de var. Tarayıcı uzantıları sınırsız güç sahibi olamaz; bazı formatlarda OCR gerekir, bazılarında MIME türü sorun çıkar, bazen de performans düşer. Aslında — dür bir saniye — tam burada denge meselesi ortaya çıkıyor: çok agresif tararsan gecikme yaratırsın, çok gevşek davranırsan da gizliyi kaçırırsın. Yani “altın orta” dediğimiz şey bayağı gerçek bir mühendislik problemi, boş laf değil.

Küçük ekip vs büyük kurum nasıl bakmalı?

Küçük startup tarafında kullanım hikâyesi çok net: geliştirici ekibi hızlı hareket ediyor, AI araçlarını yoğun kullanıyor ve çoğu zaman resmî bir DLP sistemi bile yok ortada. Böyle bir yerde Nolex tarzı çözüm iyi sigorta ölür — ucuzdan etkili koruma, bütçe baskısı yaşayan takımlar için bu küçümsenmeyecek bir şey (ben de ilk duyduğumda şaşırmıştım)

Büyük kurumda işe tablo biraz değişiyor. Burada uyumluluk, denetim izi, politika tanımı ve merkezî yönetim beklentisi devreye girer. Uzantının tek başına çözmesi beklenmez; var olan SSO/DLP/endpoint stack’e entegre edilmesi gerekir. Aksi hâlde güzel fikir olarak kalır, operasyonel standarda dönüşmez. Ve bu ikisi arasındaki fark çok büyük.

Zayıf taraflar nerede?

Açık konuşayım: bu tarz ürünlerde en büyük hayal kırıklığı genellikle yanlış pozitiflerdir. Mesela test verisindeki sahte kredi kartını gerçek sanabilir ya da tamamen masum olan bir string’i hassas diye işaretleyebilir; kullanıcı buna birkaç kez denk gelirse özelliği kapatmaya meyleder, bu neredeyse kaçınılmaz. İşte o yüzden desen setinin sürekli güncellenmesi şart.

Bir başka mesele de kapsam sınırı. Her şeyi regex ile yakalamak mümkün değil; özellikle bağlam isteyen durumlarda sistem kör kalabiliyor — bence çok yerinde bir karar —. Mesela sıradan görünen metnin içine gömülü özel bilgi varsa bunu anlamak zorlaşıyor, ciddi zorlaşıyor. Burada gelecekte yerel çalışan hafif modellerle hibrit bir yaklaşımın daha iyi sonuç verebileceğini düşünüyorum — ama bu henüz fikir aşamasında tabii.

Peki yine de neden değerli?

// Mantık kabaca şöyle işler

if (sensitivePatternMatches(input)) {

showWarning();

allowRedaction();

} else {

passThroughSilently();

}Hani, Bu minik akış aslında ürünün özünü anlatıyor: önce tespit, sonra seçmeli maskeleme, ardından temiz gönderim. Gösterişli değil. Ama günlük hayatta kurtarıcı olabilir, bunu küçümsememek lazım.

Şöyle söyleyeyim, Bana göre Nolex’i değerli yapan şey parlak özellik listesi değil — kullanıcının panik anındaki refleksini yavaşlatması. O üç saniyelik fren bazen prod ortam şifresini kurtarır, bazen müşteri e-postasını dışarı sızdırmaktan alıkoyar (ben de ilk duyduğumda şaşırmıştım). Az şey mi? Değil, hiç değil.

Ben olsam nerede kullanırım?

Editör gözüyle düşününce, bunu özellikle yazılım ekiplerine öneririm: CI/CD notlarını AI’ye atanlara, log analizi için sohbet botu kullananlara, müşteri destek ekiplerine, hatta hukuk. Doküman inceleyen ofislere bile (buna dikkat edin). Bir arkadaşım Kadıköy’deki ajansında benzer disiplini uyguladı; iki ay sonra paylaşılan dökümanlarda kişisel veri oranının belirgin şekilde azaldığını söylemişti. Rakam vermeyeyim, abartıya kaçmayayım — ama faydası hissediliyor, bu kadarını söyleyebilirim (ben de ilk duyduğumda şaşırmıştım)

Neyse, uzatmayalım: eğer takiminızda “ben bunu kopyaladığımı unutmuşum” cümlesi sık duyuluyorsa, böyle araçlara bakmanın zamanı gelmiştir (ki bu çoğu kişinin gözünden kaçıyor). Tam çözüm mü? Değil. Ama güvenlik kültürüne küçük bir çıpa atar. Ve bazen gerçekten gereken tek şey odur (yanlış duymadınız)

Sıkça Sorulan Sorular

Nolex nedir?

Nolex, tarayıcı içinde çalışan ve AI platformlarına gitmeden önce metni tarayan bir Chrome uzantısıdır. Amaç gizli veri sızıntısını azaltmaktır. Bilhassa kod,konfigürasyon ve log paylaşırken işe yarar.

Nollexten farklı olarak local-first ne demek?

Lokal-öncelikli demek,verinin cihazdan çıkmadan işlenmesi demektir. Yani içerik sunucuya yüklenmez,tarama bilgisayar üzerinde yapılır. Bu yaklaşım gizlilik açısından daha rahattır.

Hangi tür sırları yakalayabiliyor?

AWS anahtarları,API token’ları,veritabanı bağlantıları,SSH özel anahtarları,JWT’ler ve bazı kişisel veriler hedeflenir. Elbette hiçbir sistem yüzde yüz değildir;o yüzden düzenli güncelleme önemlidir.

Küçük ekipler için gerçekten gerekli mi?

Evet,özellikle AI kullanımının yoğun olduğu küçük ekiplerde faydalıdır. Resmî DLP altyapısı olmayan yapılarda ekstra koruma katmanı sağlar. Kurulum maliyeti düşük olduğu için denemeye değer.

Kaynaklar ve İleri Okuma

GitHub Proje Sayfası — Nolar veya Benzeri Açık Kaynak Örnekleri İçin Başlangıç Noktası

Chrome Extensions Dokümantasyonu

> Not:Bu konuyu ilgi çekici bulanlar İnternetin Bağışıklık Sistemi: AI Güvenlikte Yeni Oyun:, Node.js Lokalde Çalışıp VPS’de Çökünce Ne Yapmalı?:, Claude Code, Codex CLI Gemini CLI:2026’nın En İyi AI Terminal Agent’ı Hangisi?:

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.