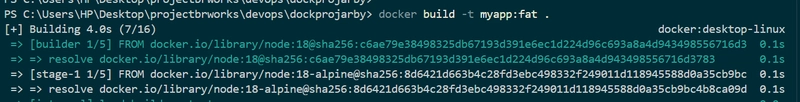

Geçen ay, Mart 2026’da İstanbul Maslak’taki bir ürün ekibiyle konuşurken aynı cümleyi üç farklı kişiden duydum: “Bizde test var, sorun yok sanıyorduk.” Sonra bir güvenlik açığı çıktı. Hata üretime kadar sessizce yürümüş — kimse farkında bile değil. İşte statik kod analizi tam da bu an için var; kodu çalıştırmadan, daha masa başındayken, her satırı didik didik ediyor.

Açık konuşayım: konu ilk duyduğunda biraz kuru geliyor, bunu biliyorum. Ama pratikte baya iş görüyor. Çünkü statik analiz araçları sadece biçim hatası yakalamıyor; güvenlik açığı, performans sorunu, bakım kabusu. Zaman zaman “bu kod niye böyle yazılmış ki?” dedirten o tuhaf satırları da yüzeye çıkarıyor. Hmm, nereden başlasak…

Kısa bir not düşeyim buraya.

Statik analiz ne yapıyor, ne yapmıyor?

İşin aslı şu: statik kod analizi kaynak kodu çalıştırmadan inceliyor. Elinde canlı uygulama yok, veritabanı yok, kullanıcı girişi yok. Araç dosyaları okuyor, yapıyı çözüyor ve kurallara göre tarıyor (şaşırtıcı ama gerçek). Ben bunu trafik kamerasına benzetiyorum — araba kazasını görmüyor ama riskli manevrayı önceden yakalıyor (evet, doğru duydunuz). Fena bir metafor değil bence.

İnanın, Bu yaklaşımın asıl güzelliği erken uyarı vermesinde. Bir hata review aşamasında bulunursa maliyeti çok daha düşük oluyor; bunu 2023’te Ankara’daki küçük bir SaaS projesinde birebir yaşadım — ekip bir SQL enjeksiyon yolunu merge’den önce yakaladı. Iki günlük düzeltme işi beş dakikalık yamaya döndü, üretimde çıksaydı işler gerçekten karışırdı, bayağı karışırdı. Ama gel gelelim, statik analiz her şeyi çözmüyor. Runtime sırasında oluşan yarış durumları, bellek taşmaları ya da gerçek yük altındaki davranışlar için dinamik analiz hâlâ lazım. Yani bu araçlar sihir değil — kapıda bekleyen titiz bir editör gibi düşünün, o kadar.

Motorun içinde neler dönüyor?

Bi saniye — Çoğu araç benzer bir mantıkla çalışıyor: önce parse ediyor, sonra AST çıkarıyor, ardından kuralları dolaşıyor ve bulguları raporluyor. AST dediğimiz şey kodun iskeleti gibi; süsleri atıp anlamlı parçaları bırakıyor. Cümlenin özne-fiili gibi düşünün — yazım stili gidiyor ama yapı kalıyor.

1) Parsing ve AST

Kulağa akademik geliyor. Ama iş aslında oldukça somut — değişken tanımı node oluyor, fonksiyon çağrısı node oluyor, dallanmalar alt ağaçlara dönüşüyor. Böylece araç “bu satırda boşluk var” demekten öteye geçip “bu fonksiyon şu veriyle tehlikeli yere gidiyor” diyebiliyor. Fark büyük.

Hmm, bunu nasıl anlatsamdı…

2) Pattern matching

Burada araç bilinen kalıpları arıyor. JavaScript’te eval() kullanımı, PHP’de riskli string birleştirmeleri, shell komutu oluşturan yamuk yumuk satırlar — bunlar klasik örnekler. Editör masasında böyle bir bir düşüneyim… kural gördüğümde hemen test etmek istiyorum içimden. Bazen basit görünen bir eşleşme bile çok pahalı hataları erkenden yakalıyor. Şaşırdım açıkçası ilk gördüğümde.

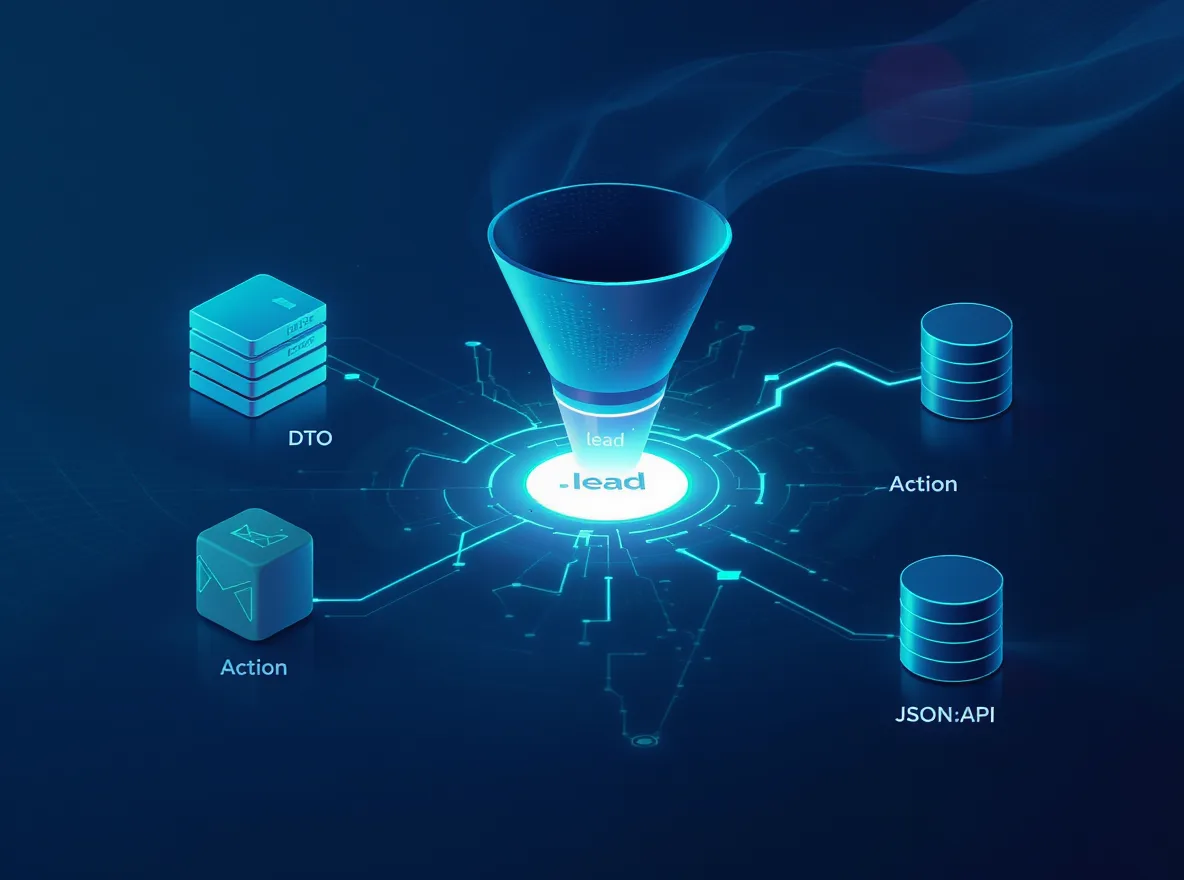

3) Dataflow analizi

Vallahi, Asıl fark burada başlıyor bence. Sadece eval() çağrısını bulmak başka şey; kullanıcıdan gelen verinin o eval()‘e ulaşıp ulaşmadığını izlemek bambaşka şey. Taint analysis denen yaklaşım tam olarak bunu yapıyor — kirli veri nereden geldi, hangi yollardan geçti, hangi güvenli kapıya çarptı, hepsini takıp ediyor. Aşağıdaki mini akış bunu iyi anlatır:

Kullanıcı girdisi → doğrulama eksik → SQL sorgusu → veritabanı

Kullanıcı girdisi → sanitize edildi → parametreli sorgu → güvenli akışNeden şimdi daha önemli?

Aslında, Bir dakika, şunu da ekleyeyim. 2026’da yazılım ekiplerinin temposu iyice arttı — AI destekli kod üretimi yaygınlaştıkça hız yükseldi ama kalite borcu da büyüdü, bunu görmezden gelemeyiz. Hızlı çıkan PR’ların arasında ufak güvenlik açıkları kolayca kaçabiliyor; işte statik analiz bu gürültünün içinde size ikinci çift göz veriyor. Gerçekten lazım olan şey bu. Daha fazla bilgi için 2026’da Hangi LMS’yi Önce Desteklemeli? Akıllı Seçim Rehberi yazımıza bakabilirsiniz.

Küçük bir startup için faydası çok net: az kişiyle çok iş yapıyorsanız manuel kontrol yetmiyor, nokta. Kurumsal tarafta işe mesele ölçekleniyor; yüzlerce repo, binlerce commit ve birbirinden farklı standartlar arasında tutarlılık sağlamak gerekiyor, ki bu başlı başına bir kâbus. E tabi buradaki bedel de değişiyor — lisans ücreti bazen yüksek olabiliyor ama kaçan bir bug’ın faturası zaman zaman ondan da ağır basıyor.

Static analysis vs dynamic analysis: İkisi kavga etmiyor

Bazen insanlar bu iki yaklaşımı rakip sanıyor. Değiller. Statik analiz “kodda potansiyel risk var” derken dinamik analiz “uygulama gerçekten böyle davrandı” diyor — biri plan kontrolü gibi, diğeri yol testi gibi. İkisi birbirini tamamlıyor.

| Kriter | Statik Analiz | Dinamik Analiz |

|---|---|---|

| Zamanlama | Çalıştırmadan önce | Çalışma sırasında |

| Kapsam | Tüm kod yollarını tarayabilir | Sadece çalıştırılan yolları görür |

| Bulduklarl | Kural ihlali, güvenlik riski, stil sorunu | Anlık hata, bellek sızıntısı, race condition |

| Maliyet avantajı | Daha erken uyarı verir | Sorunu gerçek ortamda gösterir |

Şunu söyleyeyim, Editörlüğün yaninda zaman zaman danışmanlık da yaptığım için şunu söyleyeyim: hibrit kullanım en mantıklısı oluyor. Statik analiz pull request’te kapıyı tutuyor, dinamik testler staging’de ikinci süzgeci oluşturuyor — ikisi birlikte çok daha temiz sonuç veriyor. Denediniz mi hiç? Bu konuyla ilgili Mobil Uygulama Projelerinde Gizli Maliyetler: Bütçe Neden Şişiyor? yazımıza da göz atmanızı tavsiye ederim.

Araç seçerken nelere bakmalı?

Piyasada seçenek çok fazla. Dürüst olayım, hepsi aynı tadı vermiyor. Bazıları güvenlik tarafında güçlü ama gürültülü çıkıyor; bazıları temiz rapor veriyor ama derin taint analizi zayıf kalabiliyor. Burada tek kriter “kaç dil destekliyor?” olmamalı — bu tuzağa düşmeyin.

- Dil desteği: Projenizdeki ana dilleri gerçekten iyi anlıyor mu?

- SARIF desteği: CI/CD entegrasyonu rahat mı?

- Kural özelleştirme: Kendi şirket standartlarınıza uyuyor mu?

- False positive oranı: Ekibinizi bezdiriyor mu?

- Öncelik: Güvenlik mi önde, kalite mi? (bu kritik)

Bana göre en hayatı konu false positive meselesi. Araç sürekli yanlış alarm veriyorsa ekip önü kapatır gider — hem de hiç acımadan. Geçen yıl Eylül ayında İzmir’de çalışan bir fintech ekibi bana şunu söylemişti: “Güzel buluyor. Günde 30 sahte alarm atınca kimse bakmıyor artık.” Haklılar tabii, neredeyse tamamen haklılar.

Küçük takım ile büyük kurum aynı aracı nasıl kullanmalı?

Küçük takımda amaç hız kazanmak olmalı. Basit kurallar setiyle başlayın, sadece kritik hataları açın ve gürültüyü kısın. Büyük organizasyonda işe politika katmanı kaçınılmaz oluyor; departman bazlı profiller, merkezî raporlama (yanlış duymadınız). Istisna yönetimi bir noktadan sonra şart hâline geliyor. Fotoğraflarınız Neden Tuhaf Görünüyor? Moiré Hatası yazımızda bu konuya da değinmiştik.

Kurum tarafında ayrıca denetim izi önemli bir hâl alıyor (ilk duyduğumda inanamadım). Kim hangi uyarıyı ne zaman bastırmış? Hangi repo kaç hafta boyunca kırmızı kalmış? Bunlar sonradan itiraz geldiğinde hayat kurtarıyor — yani sadece teknik değil, yönetsel bir mesele de var burada. İkisini birbirinden ayırmamak lazım.

Statik analiz aracı seçmek aslında “hangi dili desteklesin?” sorusundan ibaret değil; asıl soru şu: Ekip önü her gün kullanacak mı?

Evet güzel de… sınırlamalar ne?

Şunu söyleyeyim, Düz konuşayım. Statik analiz bazen fazla temkinli davranıyor — bir kod yolu teoride riskliyse uyarıyı basıyor ama pratikte o yol neredeyse hiç çalışmayabilir. Bu da geliştirme ekibine fazladan iş çıkarıyor, sınır bozucu.

Tersinden bakınca bazı sorunları hiç göremeyebilir. Hele bir de çalışma zamanı koşullarına bağlı bug’larda ya da üçüncü parti servis davranışlarında eli kolu bağlı kalıyor. Ben buna hep şöyle bakıyorum: çok zeki ama dış dünyayı yalnızca pencereden izleyen biri gibi — içeriden her şeyi görüyor, dışarıda ne olduğunu bilmiyor. Windows 11’de Copilot Dönemi Bitiyor mu? İşte Asıl Mesaj yazımızda da bu konuya değinmiştik. Marş’ta Öğrenen Yapay Zekâ: Veri Kıtlığında Yeni Yol yazımızda da bu konuya değinmiştik.

Neyse, uzatmayalım. Doğru beklenti kurarsanız hayal kırıklığı azalıyor. Araçtan mucize beklemeyin; önü kalite zincirinin bir halkası olarak görün, o kadar.

Coding standard’dan güvenliğe uzanan pratik kullanım modeli

Dilerseniz statik analizi üç katmanda düşünebilirsiniz: temel stil kontrolleri, güvenlik kuralları ve mimarı kokular. İlk katman hızlı kazanım sağlıyor, ikinci katman sızı koruyor, üçüncü katman işe uzun vadede borcu azaltıyor. Siz ne dersiniz? Sıra önemli.

- Linter seviyesinde başla: düşük eşikli kurallar köy.

- SARIF çıktısını CI’ye bağla: görünürlük yarat.

- Kritik repo’larda taint analizi aç: saldırı yüzeyini daralt.

- Zamanla özel kurallar yaz: ekibin gerçek alışkanlıklarına uyum sağla.

Bende en iyi çalışan yöntem buydu — önce minimum set, sonra ekip alıştıkça kapsam genişletme. Çünkü ilk gün her şeyi açarsanız çoğu kişi rahatsız oluyor; insanoğlu sonuçta, ekran kırmızı olunca refleks olarak uzaklaşıyor. Bu psikolojiyi göz ardı etmeyin.

Sıkça Sorulan Sorular

“?>

# Static code analysis nedir?

?>

Kodu çalıştırmadan inceleyip hata,güvenlik açığı ve stil sorunlarını bulan yöntemdir. Test ortamına ihtiyaç duymaz ve erken aşamada sinyal verir.

# En iyi static analysis aracı hangisi? ?>

Pozitif tek cevap yok. Diliniz,ekip büyüklüğü ve ihtiyacınız belirleyici ölür: Güvenlik odaklı projelerde başka bakım odaklı projelerde başka araç öne çıkar.

# Statik analiz %100 doğru mu? ?>

# Küçük ekipler de kullanmalı mı? ?>

Evet,hatta özellikle kullanmalı. Az kişiyle çalışan ekiplerde erken uyarının değeri daha da artar; teknik borcu kontrol altında tutmak kolaylaşır.

Kaynaklar. İleri Okuma”

OWASP Code Scanning Project Sayfası

Kaynaklar ve İleri Okuma

Azure DevOps Pipelines ile statik kod analizi (Static code analysis)

Azure’da güvenli geliştirme yaklaşımı (Security for developers overview)

Azure Blog (güvenlik ve developer tooling güncellemeleri)

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.