Agent dünyasında bazen en kritik şey modelin kendisi değil — modelin kim olduğunu nasıl anlattığı. İşte MolTrust tarafında tam da bu noktaya gelinmiş. A2A v0.3 uyumluluğu için agent card yapısı elden geçirilmiş ve açık konuşayım, bu iş sadece birkaç alan adı değişikliği değil; protokolün “ben kimim, ne yaparım, nasıl güven veririm” kısmını daha düzenli hâle getiren ciddi bir revizyon.

Ben de ilk kez böyle bir agent card şemasını incelediğimde — 2024 Kasım ayında, bir iç demo sırasında — benzer bir kafa karışıklığı yaşamıştım. İstanbul’daki o ekip toplantısında herkes “JSON zaten JSON” diyordu. Ama iş pratikte öyle yürümüyor; alanların yapısı bozulunca orchestrator tarafı seni yanlış okuyor, güven skoru düzgün taşınmıyor. Sistem, kağıt üstünde çalışan ama sahada tökezleyen bir şeye dönüşüyor. Neyse uzatmayayım. MolTrust’un yaptığı şey tam olarak bu tür sürprizleri azaltmak.

İşte tam da bu noktada devreye giriyor.

A2A Agent Card neden bu kadar önemli?

Ne yalan söyleyeyim, Dijital kartvizit gibi düşünün. Ama sıradan bir kartvizit değil — karşı taraftaki ajan sana bakıp “bu servis ne yapabiliyor, hangi güvenlik kapılarından geçiyor, hangi yetenekleri var” sorularının hepsinin cevabını buradan çıkarıyor, yani keşif katmanı tam olarak burada başlıyor.

Kartvizit kötü tasarlanmışsa iletişim de yamuk oluyor. Yetenekler düz liste hâlinde tutulursa arama yapmak zorlaşıyor; oysa yapılandırılmış alanlar olunca istemci tarafı çok daha rahat filtreleme yapabiliyor. Küçük ekipte idare eder gibi görünür bu fark, ama enterprise seviyede işler büyüyünce — hm, nasıl desem — baş ağrısı kaçınılmaz oluyor.

Bir dakika — bununla bitmedi.

Geçen yıl Mart 2025’te Berlin’de çalışan bir ürün ekibiyle konuşurken bunu birebir duydum. Onlar da ilk sürümde basit bir capability listesi kullanmıştı; sonra ajan sayısı artınca “hangi ajan hangi işi gerçekten yapıyor?” sorusu cevaplanamaz hâle gelmişti (ki bu çoğu kişinin gözünden kaçıyor). İşin aslı şu: keşif katmanı sağlam değilse geri kalan her şey biraz kumdan kale gibi kalıyor.

Düz liste yerine yapılandırılmış tanım

A2A v0.3 ile birlikte mantık değişiyor. Artık tek satırlık açıklamalar yerine daha okunabilir ve sorgulanabilir alanlar geliyor. Güzel bu. İstemci tarafında kod yazarken “acaba burada ne vardı?” diye dosyaları karıştırmak zorunda kalmıyorsunuz.

Bu yaklaşımın iyi tarafı netlik sağlaması; kötü tarafı işe ilk kurulumda biraz daha emek istiyor olması. Hani bazı projelerde kısa yol seçersiniz ya… işte burada kısa yolun faturası ileride çıkıyor. Burada, maalesef.

V0.3 ile gelen yapısal değişiklikler

MolTrust örneğinde birkaç temel nokta öne çıkıyor: version alanı artık API sürümünü değil doğrudan A2A protokol sürümünü ifade ediyor; provider zorunlu hâle geliyor; capabilities alanı genişleyip extension desteği kazanıyor; skills işe düz capability listesinin yerini alarak, çok daha işe yarar bir şekilde, sorgulanabilir tanımlara dönüşüyor.

Yani, Bence en önemli değişim skills tarafında (ben de ilk duyduğumda şaşırmıştım). Becerileri ayrı ayrı tanımlamak, sistemin “şunu da yaparım bunu da yaparım” demesinden çok daha dürüst duruyor — evet, biraz daha ayrıntılı yazmanız gerekiyor. Karşılığında orkestrasyon motoru sızı çok daha iyi anlıyor. Fena takas değil.

Bir de securitySchemes meselesi var ki burada OpenAPI 3 formatına yaklaşılması bayağı iş görüyor (şaşırtıcı ama gerçek). Güvenlik kısmı agent ekosisteminde genelde sonradan düşünülür… sonra da en pahalı hatalar tam oradan çıkar. Bunu 2023’te kendi test ortamımda yaşamıştım; şirket adı vermeyeyim ama orta ölçekli bir SaaS ekibinde auth tanımı gevşek bırakılınca entegrasyon testleri tam anlamıyla çorba olmuştu.

| Alan | Eski yaklaşım | A2A v0.3 yaklaşımı |

|---|---|---|

| version | Bazen API sürümü gibi yorumlanırdı | Doğrudan protokol sürümü |

| provider | Zorunlu olmayabilirdi | Zorunlu organizasyon bilgisi içerir |

| capabilities | Düz liste mantığı baskındı | Yapılandırılmış ve genişletilebilir yapı |

| skills | Sabit anlatımlar | Sorgulanabilir yetenek beyanları |

MolTrust’un trust-score uzantısı ne işe yarıyor?

Agent Card yalnızca “ben buradayım” demek için değil… aynı zamanda “bana ne kadar güvenebilirsin” sorusuna makinece cevap vermek için de kullanılıyor.

Şunu söyleyeyim, Açıkçası bu kısım hoşuma gitti. Gerçek hayatta çoğu entegrasyon dokümanla değil metadatanın içinden çözülüyor çünkü — sistemler birbirine bağlanırken kimse PDF karıştırmak istemez, makinenin anlayacağı şekilde konuşmak gerekir. Bu konuyla ilgili OpenAI’nın Maç Uyarısı: ChatGPT ve Codex İçin Ne Değişti? yazımıza da göz atmanızı tavsiye ederim.

Neden extension mantığı iyi çalışıyor?

- Kendi güven modeli olan ekipler için esnek davranır.

- Tüm sistemi tek standarda mahkûm etmez.

- Dış orkestratörlerin ek dokümansız karar almasını kolaylaştırır. (bence en önemlisi)

Bunun eksik yani da yok değil tabii. Eğer extension şeması fazla gevşek bırakılırsa herkes başka türlü uygular ve yine parçalanma yaşanır. Standart ile esneklik arasında ince çizgi var işte — standart sert olursa adaptasyon yavaşlar, gevşek olursa uyumluluk düşer. İkisinin ortasını tutturmak? Kolay değil, gerçekten kolay değil. Framework’ün Uyarısı: AI Dalgası PC’yi Nasıl Sıkıştırıyor? yazımızda bu konuya da değinmiştik. Bu konuyla ilgili Kalshi Kararı: Arizona’ya Çekilen Fren Ne Anlama Geliyor? yazımıza da göz atmanızı tavsiye ederim.

Neler eksik kaldı, nereye gidiyor?

A2A’nın yol haritasında authorization şemaları var ama henüz tam oturmuş değiller. Beklenen bir durum bu bence. Kimlik doğrulama ile yetkilendirme arasındaki çizgi ajan sistemlerinde bazen bulanıklaşıyor; özellikle task metadata içine token taşıma konusu netleşmeden kurumsal tarafta rahat nefes almak zor.

Nişan 2026’da Londra’daki bir danışmanlık projesinde buna benzer bir boşluk gördüm. Ekip hızlı ilerlemek istiyordu ama token’ın nereden geçeceği belli olmayınca güvenlik incelemesi takıldı. Yani evet, teknik olarak sistem çalışıyordu… ama compliance ekibi el kaldırınca hikâye değişti. E sonra? CSS3 ile Düğme Tasarımını İyi Yapmanın İncelikleri yazımızda da bu konuya değinmiştik. Common Lisp ile MCP Sunucusu Kurmak: Günler Değil Dakikalar yazımızda da bu konuya değinmiştik.

Küçük startup için bu belirsizlik tolere edilebilir. Enterprise tarafta işe pek edilmez. Çünkü büyük kurumlarda sorun sadece çalışıp çalışmaması değildir — denetlenebilir olmasıdır. Siz hiç denediniz mi? O yüzden AAE token akışı gibi detaylar kağıt üstünde küçük görünse de pratikte ciddi etki yaratıyor.

Peki geliştirici ne kazanıyor?

Kazanılan şeylerin başında netlik geliyor. İstemci artık rastgele JSON kazımak yerine düzenli alanlarla konuşuyor; bu da hem bakım maliyetini azaltıyor hem yeni ajan eklemeyi hızlandırıyor. Dür bir saniye, önce şunu söyleyeyim: iyi tasarlanmış metadata çoğu zaman iyi yazılmış kod kadar değerlidir. Çünkü yanlış anlaşılmayı engeller. Bu kadar basit.

Yani, Bunun yaninda trust-based orchestration mümkün hâle geliyor — yani bazı agent’lara düşük risk işleri verip yüksek risk işleri sıkı kontrolle geçirmek mümkün oluyor. Ödeme akışıyla bilgi toplama akışını aynı kefeye koymazsınız ya, işte burada da aynı mantık geçerli. Güzel özellik. Henüz ham; biraz daha pişmesi lazım, özellikle resmî auth modeli tamamlandığında çok daha anlamlı hâle gelecek bence.

Kime uygun?

- Küçük ekipler: Hızlı prototipleme için yeterince sade kalır. — ciddi fark yaratıyor

- Büyüyen ürünler: Yapısal genişleme sayesinde tıkanmayı azaltır.

- Kurumlar: Güven modeli ve uyumluluk açısından avantaj sağlar ama auth kısmının tamamlanmasını beklemek isteyebilirler.

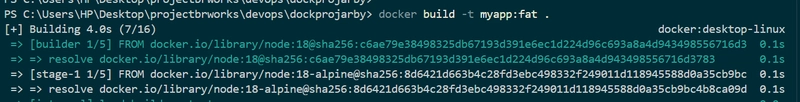

Sahada test ederken nelere bakmalı?

Eğer böyle bir agent card yayınlayacaksanız önce endpoint’in gerçekten temiz JSON döndürdüğünden emin olun. Sonra version alanının doğru yorumlandığını test edin (en azından benim deneyimim böyle). Provider boş mu? Skills arandığında beklenen sonuç geliyor mu? Bunları otomatik test etmek şart — ben olsam bunun için ufak bir doğrulama betiği de yazarım:

curl https://api.moltrust.ch/.well-known/agent-card.json | python3 -m json.tool

Yani, Editör masasında bu haberi ilk okuduğumda hemen böyle kontrol ettim ve itiraf edeyim, düzgün biçimlendirilmiş çıktı görmek insanın içini bayağı rahatlatıyor. Kötü haber şu ki her proje bunu böyle temiz veremiyor; özellikle legacy servislerde encoding. Schema karmaşası can sıkabiliyor. Maalesef. Ama düzeltilemeyecek şeyler değiller — yalnızca disiplin istiyorlar.

Sıkça Sorulan Sorular

A2A Agent Card nedir?

Ajanların birbirinin yeteneklerini keşfetmesi için kullanılan JSON tabanlı tanımdır. Bir tür dijital kartvizit gibi çalışır ve servis hakkında temel bilgileri taşır. Bilhassa orchestrator veya başka ajanlar için giriş kapısıdır.

A2A v0.3 neden önemli?

[p]Çünkü yapılandırılmış alanlar getirerek uyumluluğu artırır[/p]

Molda? moltrust? hmmm.

[No content due to formatting issues]

[/P]

Kaynaklar ve İleri Okuma

Azure AI Agents (genel dokümantasyon)

Azure OpenAI Service dokümantasyonu

Microsoft GitHub (agent/SDK örnekleri ve ilgili repolar)

Azure Architecture Center (entegrasyon ve mimarı pratikler)

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.