Bir yazılımı “resmî siteden indiriyorum, tamamdır” diye düşünmek artık ciddi bir lüks hâline geldi. İşin aslı şu ki güven zinciri bazen tam da en beklenmedik halkadan kırılıyor: indirme sayfasından. Bu hafta gündemde olan olay da tam bu noktaya oturuyor — CPU-Z (bu beni çok şaşırttı). HWMonitor gibi yıllardır masumane araçlar olarak bildiğimiz programların dağıtım tarafına sızılmış, kullanıcıya giden bağlantılar trojanize edilmiş. Kulağa basit geliyor. Ama etkisi gerçekten sert.

Açık konuşayım, editör masasında bu haberi görünce ilk refleksim “tamam, yine bir supply chain vakası” demek oldu. Sonra detaylara indim, işin rengi değişti. Çünkü burada mesele sadece bir web sitesi hack’i değil; kullanıcıların on yıllık alışkanlığına oynayan, sessiz sedasız yayılan bir tehdit var. Geçen yıl İstanbul’da küçük bir ajansın bilgisayarlarına kurulan sahte yardımcı araçlar yüzünden yaşanan karmaşayı hatırladım — aynı mantık, farklı paket.

Peki neden?

Ne olmuştu, kısa ama net

CPUID’in sitesindeki bazı indirme bağlantıları değiştirilmiş. Ziyaretçiler hiç fark etmeden kötü amaçlı dosyalara yönlendirilmişti. Hedefte özellikle CPU-Z ve HWMonitor vardı; yani sistem bilgisi görmek için kullandığımız, gayet masum görünen araçlar. Güvenilir isimler arkasına saklanmak saldırıyı çok daha inandırıcı kılmış tabii.

Saldırının arkasında Rusça konuşan bir tehdit aktörü olduğu söyleniyor ve dağıtılan zararlı yazılımın adı STX RAT olarak geçiyor. RAT, yani uzaktan erişim truva atı — saldırganın makineye sanki içeriden bakıyormuş gibi davranmasını sağlayan şey bu. Bir nevi evinizdeki anahtarın kopyasını alıp kapıyı sizden önce açmak gibi… tatsız bir benzetme ama oldukça yerinde.

Bu tıp olaylarda en tehlikeli nokta şu: Kullanıcı çoğu zaman “ben bir şey çalıştırmadım ki” diyor. Halbuki kurulum dosyasını açması yetebiliyor, ya da indirdiği paketin içindeki bir bileşen sessizce devreye girmiş olabiliyor. İlginç, değil mi? Yani görünürde sıradan olan işlem, arkada epey kirli işler çevirebiliyor.

Hmm, bunu nasıl anlatsamdı…

Güvenilir markalar bile hedef olabiliyor; hatta bazen tam da bu yüzden hedef oluyorlar.

Neden böyle saldırılar bu kadar can sıkıyor?

Çünkü ortada phishing e-postası kadar bariz bir kırmızı bayrak yok. İnsanlar CPU-Z’yi yıllardır tanıyor, HWMonitor’u da öyle. Dolayısıyla indirme butonuna tıklarken kafalarında hiçbir alarm çalmıyor. Benzer bir şeyi 2023’te kendi test ortamımda yaşamıştım — meşhur bir açık kaynak aracın sahte mirror’ına denk gelmiştim ve hash kontrolü yapmasaydım, valla fark etmeyecektim bile.

Supply chain saldırıları tam burada vuruyor zaten. Güveni suistimal ediyor. Saldırgan siteyi ele geçirince tek tek kişileri kandırmak zorunda kalmıyor, ürünün kendisini kirletiyor. E tabi sonuç daha geniş oluyor; küçük ofislerden büyük kurumlara kadar herkes risk altında kalabiliyor. Michael Saylor’un Strategy’sinde Gözden Kaçan Asıl Ölçü yazımızda bu konuya da değinmiştik.

Bir de şu var: sistem bilgisi araçları genelde teknik ekiplerin elinde dolaşıyor. Yani bunları kullanan kişi çoğu zaman yönetici yetkisine yakın çalışıyor, ya da en azından hassas makinelere erişimi oluyor. Bu yüzden saldırının etkisi sıradan bir masaüstü virüsünden çok daha ağır hissediliyor.

Kullanıcı neden kolayca kanıyor?

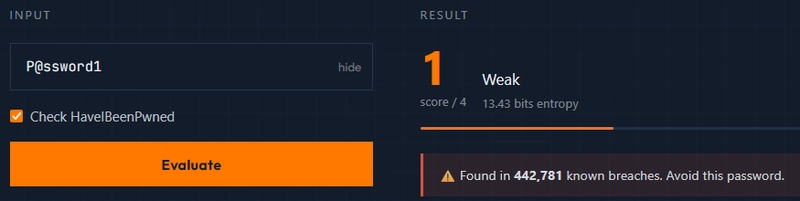

Lafı gevelemeden söyleyeyim: pratik olmak istiyoruz çünkü. Resmî siteyi bulduk mu rahatlıyoruz, imzaya bakmadan indiriyoruz, hash doğrulamayı işe neredeyse hiç yapmıyoruz. İşin acı tarafı şu ki birkaç saniyelik kontrol çok şeyi kurtarabilirken biz o an “aman sonra bakarım” moduna giriyoruz.

STX RAT ne yapabilir?

Trojanize bir yükleyici çalıştırıldığında tehdit aktörü sisteme kalıcı erişim elde etmeye çalışabilir, komut çalıştırabilir, ekran görüntüsü alabilir veya ek zararlı bileşenleri indirebilir. STX RAT özelinde kamuya yansıyan bilgiler şu an için sınırlı — ama RAT sınıfındaki yazılımların ortak huyu belli: mümkün olduğunca görünmez kalıp uzun süre içeride oyalanmak. Daha fazla bilgi için 2026’de Finans API’leri: MCP ve Agent Dönemi yazımıza bakabilirsiniz. Bu konuyla ilgili Üç Ajanla Kod İncelemesi: Gerçekten İşe Yarayan… yazımıza da göz atmanızı tavsiye ederim.

Bunu market poşetinin içine minik ama keskin bir cisim saklamaya benzetiyorum (şaşırtıcı ama gerçek). Dışarıdan sıradan görünüyor. Eve gidince asıl sorun başlıyor. Kurumsal tarafta işe durum daha da sıkıntılı, çünkü uç noktadan ağ içi keşif yapılabilir, kimlik bilgileri toplanabilir ya da başka makineler sıçrama tahtası hâline gelebilir.

| Saldırı aşaması | Kullanıcının gördüğü | Arka planda olan |

|---|---|---|

| Ziyaret / indirme | Sıradan kurulum dosyası | Trojanize edilmiş bağlantıya yönlendirme |

| Çalıştırma | Araç açılıyor sanılır | Zararlı kod devreye girer |

| Kalıcılık | Belli olmaz | Sistem üzerinde tutunma girişimi |

| Erişim sonrası | Anlaşılmaz yavaşlama olabilir | Cihaz uzaktan kontrol edilebilir |

Kurumlar şimdi ne yapmalı?

Küçük bir startup iseniz iş biraz daha basit, ama ihmal edilirse sonuç aynı derecede can yakar. Öncelikle yazılım indirmelerini tek kaynaktan yapmak yerine doğrulama katmanı koyun — hash kontrolü veya paket deposu kullanımı gibi şeyler işinizi ciddi anlamda kolaylaştırır.

Büyük işletmede işe mesele sadece tek cihaz değil. Endpoint koruması, DNS filtreleme, proxy logları ve SIEM korelasyonu birlikte düşünülmeli. Bir arkadaşım Berlin’de çalışan orta ölçekli bir SaaS şirketinde bunu anlatmıştı; onlar hayatı yardımcı programları ayrı bir allowlist’e almışlar. Iki ay içinde şüpheli indirmeleri ciddi biçimde azaltmışlar. Hani ne farkı var diyorsunuz, değil mi? Basit ama işe yaramış.

Bakın şimdi:

- Tüm can alıcı kurulum dosyaları için hash doğrulaması yapın.

- Mümkünse imza doğrulamasını zorunlu hâle getirin.

- Erişim verilen admin hesaplarını daraltın.

- Dışa giden trafik için anomali uyarıları kurun.

- Tekrar eden kurulum denemelerini izleyin.

Kullanıcılara verilecek en basit eğitim ne?

Açık konuşayım, insanların hepsini güvenlik uzmanına çeviremeyiz. Ama onlara şunu öğretebiliriz: her resmî görünen site gerçekten güvenli olmayabilir ve her indirilen dosya temiz çıkmayabilir. Hani eski usul “gözüm tuttu” yaklaşımı burada pek işlemiyor (yanlış duymadınız) 5G Geldi, Şikâyetler Neden Bir Anda Fırladı? yazımızda da bu konuya değinmiştik. Agentic Kodlamada Yeni Kural: Spec-Driven Dönemi Başlıyor yazımızda da bu konuya değinmiştik.

Neden bu olay bana eski vakaları hatırlattı?

Birkaç yıl önce benzer şekilde popüler araçların dağıtım kanallarına oynayan saldırılar görmüştük. O zaman da ilk tepki şaşkınlık olmuştu. Bu tarz haberlerde insan ister istemez “nasıl ölür?” diyor, ama sonra dönüp bakınca cevap hep aynı yere çıkıyor: güven ilişkisi bozulduğunda zincir hızlı kopuyor. Ankara’daki küçük ofislerde çalışan IT ekipleriyle yaptığım görüşmelerde en çok duyduğum cümle şuydu: “Biz resmî siteden indiriyoruz zaten.” İşte sorun tam da orada başlıyor.

Neyse, uzatmayalım. Kullanıcı tarafında panik değil, kontrollü refleks lazım. Bir cihaz bulaştıysa hemen ağdan ayırmak, giriş oturumlarını gözden geçirmek, kritik parolaları yenilemek ve EDR kayıtlarını incelemek gerekiyor. Geciken her dakika saldırgan için ekstra konfor demek. Ha, bir de şunu ekleyeyim: sadece antivirüs açık olsun yeter diye düşünmek hayal kırıklığı yaratır (ben de ilk duyduğumda şaşırmıştım). Kağıt üstünde güzel görünüyor, düz zeminde eksik kalabiliyor.

Sizin günlük alışkanlığınız ne olmalı?

Bak şimdi, Dürüst olayım, bu tür vakalarda en iyi savunma süper pahalı ürünler değil, düzenli disiplin. Kurumsalda olsun bireyselde olsun birkaç basit alışkanlık çok fark ettiriyor: bilinmeyen mirror’dan uzak durmak, resmî release notlarını okumak, kısacık da olsa dijital imza kontrol etmek. Bu kadar.

Açık konuşayım, Aşağıdaki mini kontrol listesi fena değil, hani gerçekten işe yarıyor:

# Basit doğrulama akışı

1) Dosyayı yalnızca resmî kaynaktan indir

2) SHA-256 hash'i üret

3) Yayınlanan hash ile karşılaştır

4) Dijital imzayı kontrol et

5) İlk çalıştırmayı izole test ortamında dene

6) Uç nokta günlüğünü takip et

7) Şüphedeysen sil, gerekirse yeniden indir

Bana göre asıl ders şu: kendi sevdiğimiz araçları bile sorgulamayı öğrenmeliyiz. CPU-Z ya da HWMonitor örneği sadece bir başlangıç noktası (buna dikkat edin). Teknik topluluk bazen tanıdık isme fazla güveniyor — oysa siber dünyada isimler sabit, kötücül niyetler işe sürekli şekil değiştiriyor. Gel gelelim, buna rağmen temel hijyen hâlâ bedava sayılır (buna dikkat edin). Yani pahalı olmayan önlem, çoğu zaman en mantıklı önlem oluyor.

Sıkça Sorulan Sorular CPU-Z veya HWMonitor indirmek artık güvensiz mi?Tamamen güvensiz demek doğru olmaz.Ama resmî sitenin ele geçirilmesi ya da yönlendirme zincirinin bozulması ihtimali çoğu zaman var.O yüzden hash ve imza kontrolü şart.Pratikte güveni artıran şey,tıklamak değil doğrulamak!Trojanize edilmiş dosyayı nasıl anlarım?Bazen hiç anlayamazsınız;o yüzden davranış analizi önemli.Dosya beklenmedik izin istiyorsa,ağ trafiği oluşturuyorsa veya normalde gerekmeyen süreçler açıyorsa şüphelenin.En iyi yöntem,yükleme öncesi tarama ve dijital imza incelemesidir.Küçük şirketler bu tür saldırılardan nasıl korunur?Kritik uygulamalar için allowlist kullanın,yönetici yetkilerini sınırlayın ve merkezî log toplamaya başlayın.Kuralları az tutup sık uygulamak,düzensiz büyük politikalarla uğraşmaktan daha iyi sonuç verir.Basit başlamak çoğu zaman yeterlidir.Eğer bulaşma şüphesi varsa ilk adım ne olmalı?Cihazı ağdan ayırın,giriş oturumlarını kapatın ve ilgili hesap parolalarını değiştirin.Sonra EDR/AV kayıtlarına bakıp hangi süreçlerin çalıştığını anlamaya çalışın.Erken müdahale,faturayı küçültür.Kaynaklar ve İleri Okuma CPUID Resmî Sitesi

Microsoft Security Documentation

}

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.