İnanın, Geçen hafta bir güvenlik toplantısında yine o cümleyi duydum: “Kuantum bilgisayarlar daha ortada yok, niye şimdiden telaş yapıyoruz?” Eski bir soru. Artık biraz eskimiş, hatta bıktırıcı bir soru — çünkü mesele sadece bugünün tehditleriyle sınırlı değil. Yıllardır toplanıp bir kenara atılan veriler de var bu işin içinde; yani saldırgan bugün eline geçirdiği şifreli trafiği saklayıp yarın çözmeyi bekleyebilir, teknik olarak hiçbir engel yok önünde. Kulağa bilim kurgu gibi geliyor, biliyorum. Ama açık konuşayım, güvenlik dünyası tam da böyle garip, rahatsız edici senaryolarla dolu — ve bu senaryoların çoğu bir gün gerçek oluyor.

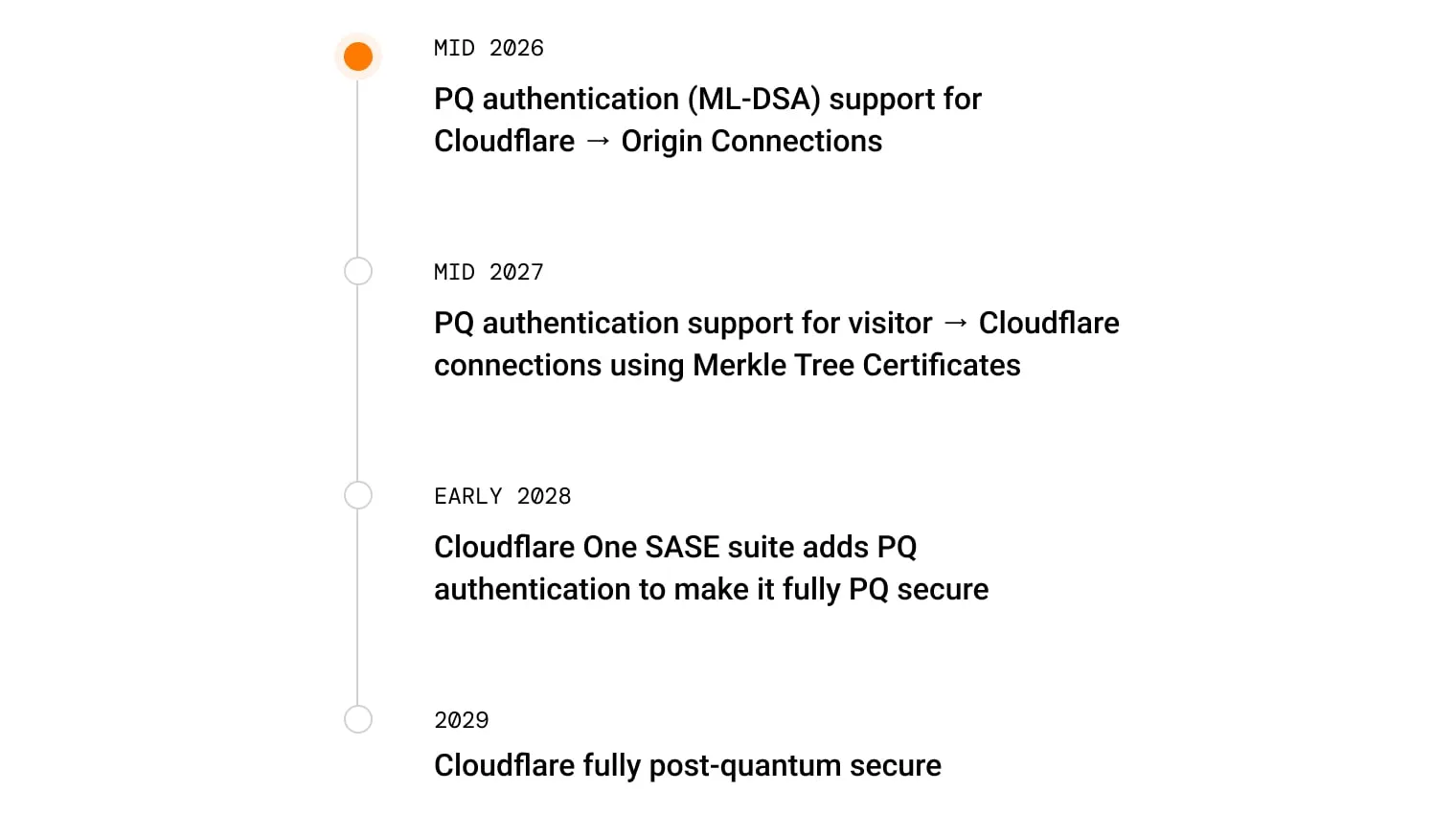

Cloudflare’in post-kuantum yol haritasını 2029’a çekmesi bu yüzden önemli bence. Şirket burada sadece “biz de hazırız” demiyor; aslında sektöre küçük bir tokat atıyor. “Hazırlık için zaman sandığınız kadar böl değil” diyor. Hani bazı değişimler vardır ya — önce yavaş görünür, sonra bir anda hızlanır, geriye döndüğünde ne zaman başladığını bile hatırlamazsın (yanlış duymadınız). Kuantum tarafı bana tam olarak önü hatırlatıyor şu sıralar.

Neden 2029 konuşuluyor?

Aslında, Cloudflare uzun zamandır interneti varsayılan olarak daha güvenli hâle getirmeye çalışan şirketlerden biri (yanlış duymadınız). 2014’te ücretsiz evrensel SSL sertifikalarıyla başlayan çizgi, 2019’da post-kuantum geçiş hazırlıklarıyla devam etti; 2022’de işe pek çok web siteleri ve API’ler için post-kuantum şifrelemeyi açarak “harvest-now/decrypt-later” dediğimiz, yani şimdi topla sonra çöz mantığına dayanan can sıkıcı riskin önüne set çekmeye çalıştı. Ama iş burada bitmiyor. Kimlik doğrulama tarafı güncellenmeden tablo tamamlanmış sayılmıyor.

Kritik nokta şu: şifreleme ile kimlik doğrulama aynı şey değil. Birinçisi veri yolda giderken okunmasın diye kilit vuruyor; ikincisi karşınızdaki kişinin gerçekten o kişi olup olmadığını söylüyor. Kuantum tehdidi özellikle ikinci kısımda can sıkıyor çünkü RSA ve elliptic curve tabanlı mekanizmalar doğrudan hedefe giriyor.

Ben geçen ay İstanbul’da bir kurumun güvenlik mimarisiyle ilgili notları incelerken şunu fark ettim: ekipler çoğu zaman TLS güncellemesini “tamamdır” sanıyor ama sertifika zinciri, imza algoritmaları ve cihaz uyumluluğu ayrı dertler çıkarıyor. Ciddi dertler. Siz hiç denediniz mi? Kağıt üstünde kolay görünen şey, pratikte epey çetrefilli olabiliyor yani.

Post-kuantum geçişte asıl mesele hız değil; yanlış sıraya girmemek. Önce en kırılgan kimlik doğrulama katmanı düzelmezse, sağlam şifreleme tek başına yetmiyor.

Bir anda neden bu kadar acele başladı?

Küçük bir detay: Arkasında iki gelişme var gibi duruyor. İlki Google’ın elliptic curve cryptography’yi kırmaya yönelik kuantum algoritma tahminlerini ciddi biçimde iyileştirdiğini söylemesi — üstelik algoritmayı açıklamak yerine sıfır bilgi ispatıyla bunu duyurmaları bayağı dikkat çekiciydi, bir süre sektörde konuşuldu bu. İkincisi işe Oratomic’in RSA-2048 ve P-256’yı nötr atom tabanlı bir kuantum bilgisayarda kırmak için gereken kaynaklara dair yayımladığı tahminlerdi (bizzat test ettim)

Dür bir dakika. Buradaki sayıların ne anlattığına bakalım. P-256 için söylenen yaklaşık 10 bin qubit seviyesi hâlâ uzak gelebilir kulağa, haklısınız — ama sektör açısından bu “çok uzak gelecekte ölür” rahatlığını sarsıyor. Google’ın nötr atomlara da yönelmesi boşuna değil; farklı donanım yaklaşımlarının aynı hedefe aynı anda koştuğunu görüyorsunuz ve bu biraz tedirgin edici bir tablo.

Bana sorarsanız en ilginç taraf teknik ayrıntılar kadar iletişim diliydi. Daha önce araştırmalar genelde akademik çevrede sessizce dolaşırken, şimdi büyük oyuncular planlarını öne çekmeye başladı bile — bu da içeride gördükleri riskin dışarıya anlatılandan daha gerçekçi olduğunu düşünduruyor. Belki yanilıyorum. Ama sezgi olarak öyle hissettiriyor.

| Konu | Bugünkü durum | Neden önemli? |

|---|---|---|

| TLS / Şifreleme | Büyük ölçüde yaygın | Trafiğin okunmasını zorlaştırır |

| Kimlik Doğrulama | Dönüşüm gerekiyor | Sahte sertifika ve imza riskini azaltır |

| Kuantum Tehdidi | Klasik kriptoyu zorluyor | Uzun vadeli veri güvenliği etkilenir |

| Migrasyon Takvimi | Sıkışıyor | Erken başlayan kazanır, geç kalan panikler |

Peki Q-Day tam olarak ne demek?

Q-Day dediğimiz şey, yeterince sağlam kuantum bilgisayarların bugünkü temel kriptografiyi kırabildiği gün anlamına geliyor. O günden itibaren sistemlerin çoğunda kullanılan anahtar değişimi, dijital imzalar ve bazı kimlik doğrulama mekanizmaları güven vermemeye başlıyor. Soyut bir kavram gibi duruyor, biliyorum. Ama öyle değil aslında.

Formlar Ölü Olmalı: React’te Neden Yaşatmayalım? yazımızda bu konuya da değinmiştik.

Sadece teorik bir korku mu?

Bir şey dikkatimi çekti: Kâğıt üstünde hâlâ teorik görünen çok şey var, doğru. Ama lab çalışmalarının hızı insanı düşünduruyor açıkçası. Ben de birkaç yıl önce bunun daha uzun vadeli olduğunu sanıyordum — hatta 2023 yazında Ankara’da yaptığım bir sunuma “önümüzde on yıldan fazla var” notuyla gitmiştim, bunu itiraf edeyim. Az önce bunu dedim ama şimdi o kadar rahat konuşamam. Çünkü tehdit yalnızca “kuantum geldi mi gelmedi mi?” meselesi değil; yeterince hassas verinin bugün toplanıp sonra çözülmesi riski var ortada. Sağlık kayıtları, finansal geçmişler, devlet iletişimi veya uzun ömürlü ticarî sırlar — bunların raf ömrü kısa değil ki yarın unutulsun.

Neden sadece şifreleme yetmiyor?

Asıl yumruk authentication tarafında geliyor işte. Bir sistemin kapısını kilitlemek güzel şey ama kapıyı açacak anahtarın sahte olması da ayrı bela yaratır. Cloudflare’in vurguladığı nokta da tam bu: trafik zaten giderek daha fazla post-kuantum korunuyor olsa bile, kim olduğunuzu kanıtlayan katman yenilenmedikçe iş eksik kalıyor. Yarım bırakılmış bir tadilat gibi düşünebilirsiniz — duvarlar güçlü ama kapı menteşesi çürük. Daha fazla bilgi için Otomatik Pentest Yetmez: Webinarın Anlattığı Asıl Ders yazımıza bakabilirsiniz.

Kurumlar neyi farklı yapmalı?

Küçük bir startup ile enterprise seviyesindeki kurumun yolu aynı değil — bu fark önemli,. Aynı reçeteyi yazmaya çalışırsanız iş çığırından çıkıyor. Küçük ekiplerde öncelik hızlı envanter çıkarmak olmalı: hangi servis hangi sertifikayı kullanıyor, nerede klasik RSA var, nerede ECDSA dönüyor? Büyük kurumlarda işe konu tedarik zincirine dayaniyor; VPN cihazından SSO sağlayıcısına kadar uzanan zincirde herkesin takvimi farklı olabiliyor ve bu zincirin bir halkası geride kalırsa tüm plan sürükleniyor. Daha fazla bilgi için Yapay Zekâ Ajanı Akıllı Değil: Asıl Güç Araçlarda yazımıza bakabilirsiniz.

- Küçük startup: Yeni ürünlerde mümkünse doğrudan hibrit veya post-kuantum destekli çözümler denenmeli.

- Büyüyen SaaS ekibi: Sertifika yönetimi otomasyona bağlanmalı; elle yapılan işler burada gereksiz sürpriz çıkarır.

- Kurum/enterprise: Cihaz uyumluluğu, regülasyon ve denetim döngüsü erken planlanmalı.

İlginç olan şu ki, Bazı ekipler için en doğru adım her şeyi kökten değiştirmek olmayabilir. Önce hayatı müşteri trafiği korunur, sonra iç sistemlere geçilir — parça parça. Mesela geçen sene İzmir’de tanıştığım bir fintech ekibinde tam bunu gördüm: önce ödeme akışı korundu, sonra yönetim paneli, en son da eski entegrasyonlar ele alındı. Böyle gitmek bazen daha sağlıklı oluyor, hem ekibi yormaz hem sistemi sarsmaz — bence çok yerinde bir karar — Dark Matter 2. sezonun tarihî netleşti: Apple TV geri dönüyor yazımızda da bu konuya değinmiştik. Apple Arcade’in Mayıs Paketi: 4 Yeni Oyunla Gelen Sessiz Hamle yazımızda da bu konuya değinmiştik.

Bir dakika — bununla bitmedi.

Nereden başlanır?

Lafı gevelemeden söyleyeyim: ilk işiniz envanter. Elinizde kaç tane TLS terminasyonu var, hangi servis hangi kütüphaneyi kullanıyor, hangi mobil uygulama eski cihazlarda takılıyor — bunları bilmeden strateji kuramazsınız. Kurmaya çalışırsanız da o strateji boşa gidiyor. Sonra pilot alan seçersiniz; herkesi aynı anda koşturmak hem pahalı hem yorucu hem de gereksiz.

# Basit kontrol listesi

1) Sertifika türlerini çıkar

2) Kriptografik bağımlılıkları listele

3) Hibrit destek test et

4) Kritik trafiği önceliklendir

5) İzleme ve geri dönüş planı hazırla

6) Tedarikçi yol haritalarını takip et

Neyse, uzatmayalım. İyi haber şu: erken başlayan kurumların eli rahatlıyor. Kötü haber işe bekleyenlerin işi ağırlaşıyor — çünkü sonradan yapılacak migrasyon sadece teknik proje olmaktan çıkıp operasyon, hukuk, satın alma ve müşteri iletişimine de yayılıyor. İşte o noktada süreç fena hâlde uzuyor ve maliyeti de katlanıyor.

Zamanlama neden kritik hâle geldi?

Daha birkaç yıl önce “2035 civarı bakılır” denirken şimdi takvim daralıyor gibi görünüyor. Bunun sebebi yalnızca yeni araştırmalar değil; kamuya açık olmayan ilerlemelerin de artabileceği ihtimali. Scott Aaronson’un uyarısı da kabaca buna işaret ediyor: detaylı hesap yapan insanlar bazı noktadan sonra yayın yapmayı bırakabiliyor. Bu kötü haber mi? Evet. Biraz öyle. Çünkü belirsizlik büyüdükçe savunma penceresi küçülüyor — ve küçülen bir pencerede hata payı da daralıyor.

Peki Cloudflare’in hamlesi bize ne söylüyor?

Bence mesaj net: hazırlığı erteleme lüksü kalmadı. Cloudflare kendi içinde tarihî öne — en azından ben öyle düşünüyorum — çekiyorsa, bunun nedeni pazarlama hevesi değil; canlı trafik üzerinden gördüğü baskıdır. Ben editör masasında haberi ilk okuduğumda aklıma hemen geçen yıl test ettiğim bazı kurumsal VPN ortamları geldi — modernleşme kâğıt üzerinde kolay görünürken eski istemciler süreci sabote edebiliyor, bunu çok gördüm.

İyi taraf mı, kötü taraf mı?

İyi taraf şu: sektör sonunda somut tarih konuşmaya başladı. Gerçek tarihler, gerçek hedefler. Kötü taraf işe hâlâ birçok ekip bunun kendi sorunu olmadığını sanıyor. Oysa yüksek değerli veriye sahip her organizasyon bu dalgadan etkilenecek — istisnası yok. Dürüst olayım, beklediğimden daha fazla ekip hâlâ “birkaç yıl sonra bakarız” modunda. Bu yaklaşım pek sağlam durmuyor şu an.

Erteleme rahat hissettirir ama kripto dönüşümünde pahalıya patlar; özellikle kimlik doğrulama katmanı gecikirsa bütün mimarı geriden gelir.

Sıkça Sorulan Sorular

?

Sıkça Sorulan Sorular

Kaynaklar ve İleri Okuma

Microsoft: Post-Quantum Cryptography (PQC) genel bakış

Microsoft Learn: Azure’da kriptografi temelleri

Cloudflare: Post-Quantum Cryptography roadmap

open-quantum-safe: OQS Provider (Linux/uygulama entegrasyonu için kaynak)

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.