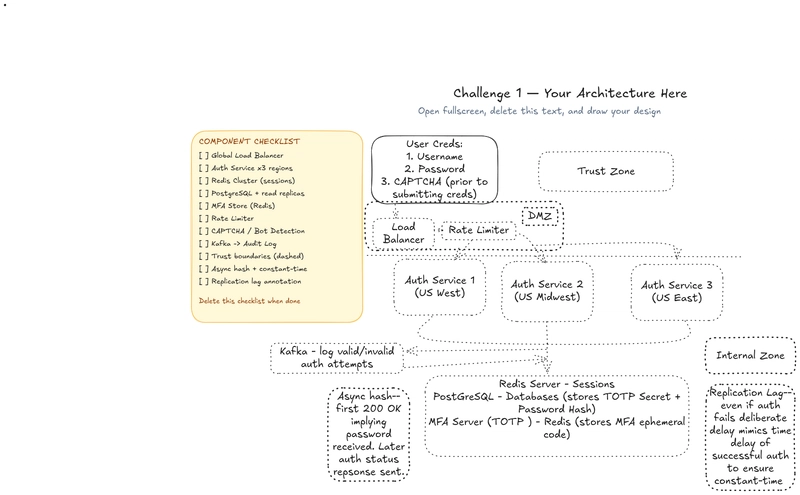

Bakın şimdi, elektronik parçaların içini çalışırken “görmek” kulağa biraz bilim kurgu gibi geliyor. Neyse, gerçekten. Ama araştırmacıların tam olarak peşine düştüğü şey bu zaten: devreler enerji altındayken, yani iş yaparken, onların içine bakmak. Hani bir motoru durdurmadan içindeki sürtünmeyi anlamaya çalışmak gibi bir şey… zor, evet, ama imkânsız değil işte.

Yani, Bu haberin ilginç tarafı şu ki konu sadece merak değil. Eğer bir yöntem gerçekten çalışan çiplerin içine sızabiliyorsa, oradan geçen veriler, anahtarlar, şifreleme kalıntıları ya da yan kanal izleri de hedef hâline gelebiliyor tabi. İşin aslı şu: güvenlik dünyasında “fiziksel katman” dediğimiz alan çoğu zaman yazılımdan daha sessiz ilerler —. Tahmin eder mısınız? Darbe vurdu mu, fena vurur.

Editör masasında bu haberi ilk gördüğümde aklıma 2024’te Kadıköy’de katıldığım küçük bir donanım güvenliği buluşması geldi. Orada biri, eski bir FPGA kartını termal kamera ile incelerken “asıl mesele veriyi okumak değil, cihazın davranışını okumak” demişti. O cümle hâlâ aklımda. Çünkü tam da burada olayın omurgası yatıyor.

Durun, bir saniye.

Asıl Hikâye Ne? Çalışan Donanımı İzlemek

Şöyle düşünün: bugün elimizdeki bilgisayarlar ve gömülü sistemler öyle küçük parçalardan oluşuyor ki gözle görmek zaten mümkün değil. Araştırmacılar da bunu aşmak için — itiraz edebilirsiniz tabi — mikroskobik ölçekte yeni görüntüleme teknikleri üzerinde çalışıyor (yanlış duymadınız). Buradaki amaç sadece transistörü seyretmek değil; onun açılıp kapanma ritmini anlamak.

Eh, Bir transistör düşünün — minik bir musluk gibi davranıyor. Açılıyor, kapanıyor, elektrik akışını yönetiyor. Şimdi siz o musluğun ne zaman açıldığını canlı canlı izleyebilirseniz, teoride çok şey çıkarabilirsiniz oradan: mesela belirli işlem yüklerinde hangi bölgelerin ısındığı, hangi hücrelerin daha fazla hareket ettiği ya da belli desenlerin tekrar edip etmediği gibi detaylar gün yüzüne çıkıyor.

Kâğıt üzerinde süper görünüyor. Ama pratikte? Bayağı zorlu. Çünkü çalışan çipin içinde hem hız var hem gürültü var hem de ölçek inanılmaz küçük; bir şeyi net görmek için ortamı neredeyse laboratuvar sterilitesine çekmeniz gerekiyor, aksi hâlde sinyal çöpe gidiyor zaten.

Neden herkes bunun peşinde?

Şunu fark ettim: Basit: modern donanım artık sadece donanım değil. Yazılım kadar — hatta bazen daha fazla — karmaşık bir güvenlik yüzeyi taşıyor. Şifreleme algoritması sağlam olabilir, tamam, ama eğer anahtarın işlendiği fiziksel an yakalanırsa hikâye tamamen değişir. Bu yüzden akademi tarafında uzun zamandır yan kanal analizleri konuşuluyor.

Bir şey dikkatimi çekti: Geçen yıl Şişli’de bir kurumun güvenlik ekibiyle yaptığım görüşmede benzer bir örnek anlatılmıştı: sistem dışarıdan kapalı görünüyordu ama güç tüketim eğrileri incelendiğinde bazı işlemlerin tahmin edilebilir olduğu fark edilmişti. Açık konuşayım, o tarz detaylar insanı biraz tedirgin ediyor… ekranın arkasında başka bir dünya dönüyor çünkü. Bu konuyla ilgili OneCoin Mağdurları İçin 40 Milyon Dolar: Şimdi Ne Olacak? yazımıza da göz atmanızı tavsiye ederim.

Şifreleme güçlü olabilir; ama cihazın kendisi konuşmaya başlarsa mesele değişir.

Bunun Güvenlik Tarafı Neden Rahatsız Edici?

Düz mantıkla bakalım. Eğer çalışan elektronik bileşenlerin iç yapısı — ki bu tartışılır — okunabiliyorsa bu yöntem yalnızca üretim denetimi için kullanılmaz — tersine çevrilirse kötü niyetli biri için ciddi bir keşif aracına dönüşebilir. Yani kalite kontrol ile istihbarat arasında gerçekten incecik bir çizgi var burada.

Evet, doğru duydunuz.

Bence en kritik risk gizlilik tarafında ortaya çıkıyor. Şifreli veri normal şartlarda okunamaz kabul edilir; fakat anahtar yönetimi zayıfsa ya da işlem sırasında fiziksel ipuçları bırakılıyorsa durum değişebilir ve birden bire “kriptografi sağlamdı” demek yetmez hâle gelir. Maalesef.

E tabi her yeni ölçüm tekniğini saldırı aracı diye damgalamak da doğru olmaz. Ama gerçekçi olalım… Güvenlik dünyasında önce araştırma gelir, sonra suistimal ihtimali masaya oturur. Bu yüzden sektör hep aynı soruyu sorar: bu araç savunmayı mı güçlendirecek yoksa yeni açıklar mı doğuracak? Bu konuyla ilgili HBO Algoritmasını Sıfırlamak: Öneriler Nasıl Değişir? yazımıza da göz atmanızı tavsiye ederim. Daha fazla bilgi için PocketMDM: Apple Business Manager Cebinize İniyor yazımıza bakabilirsiniz.

| Kullanım Alanı | Savunma Faydası | Kötüye Kullanım Riski |

|---|---|---|

| Çip hata analizi | Tasarım kusurlarını erken yakalar | Zayıf noktaları ifşa eder |

| Şifreleme doğrulama | Anahtar sızıntısını test eder | Zamanlama/yan kanal izi toplar |

| Üretim kalite kontrolü | Kusurlu parçayı ayıklar | Ters mühendisliğe yardım eder |

| Lisanssız kopya tespiti | Sahte ürünleri ayırır | Tasarımı yeniden üretmeye kapı açar |

Küçük Startup İçin Başka, Kurumsal İçin Başka Anlam Taşıyor

Aynı teknoloji herkeste aynı etkiyi yaratmıyor (ciddiyim). Küçük bir startup için böyle gelişmeler çoğu zaman fırsat penceresi demek ölür — mesela gömülü sistem geliştiriyorsanız. Prototipiniz sık sık kararsız davranıyorsa bu tür görüntüleme yöntemleri size nerede takıldığınızı gösterebilir doğrudan (ben de ilk duyduğumda şaşırmıştım)

Ama bütçe kısmı can sıkıcı. Ekipman pahalı olabiliyor ve yorumlamak uzmanlık istiyor. Neden önemli bu? Yani elinizde güzel veri ölür ama önü okuyacak beyin yoksa pek işe yaramıyor — bu da startuplar için gerçek bir engel.

Size bir şey söyleyeyim, Büyük kurumsal tarafta işe tablo farklı. Orada mesele Ar-Ge’den çok risk yönetimine kayıyor; bir banka çipi mi test ediliyor, savunma sanayi için üretilmiş özel bir modül mü, farketmiyor — fiziksel analiz teknikleri ciddi önem kazanıyor çünkü yanlış tasarlanmış minicik bir ayrıntı bile zincirin tamamını etkileyebiliyor. Gerçekten.

Nerede işe yarar?

- Gömülü sistemlerde hata ayıklama yapılırken

- Şifreleme modüllerinin yan kanal testi sırasında

- Sahte parça veya klon çip tespitinde (bence en önemlisi)

- Düşük seviye performans sorunlarını anlamada

- Araştırma laboratuvarlarında malzeme davranışı incelenirken

Peki Biz Bu Haberden Ne Çıkarmalıyız?

Lafı gevelemeden söyleyeyim: donanım güvenliği artık yalnızca uzmanların konuştuğu dar bir alan olmaktan çıktı. Telefonlardan otomobillere kadar her cihazda biraz yazılım biraz silikon var ve ikisi birlikte açık veriyor — bu basit bir gerçek (inanın bana) Subnautica 2’de Sessiz Kopuş: Krafton Gidiyor mu? yazımızda da bu konuya değinmiştik.

Bakın, bir şey dikkatimi çekti: Beni en çok düşündüren şey işe hız konusu oldu. 2023’te Berlin’de katıldığım ufak bir konferansta hocalardan biri şöyle demişti: “Çoğu saldırgan hızlı olmak zorunda değil; yeterince sabırlı olması yeter.” Bu cümle bugün daha anlamlı geliyor bana. Çünkü çalışan parçanın — ki bu tartışılır — içine bakabilen yöntemler bazen acele etmiyor; onlar veri topluyor, karşılaştırıyor. Sonunda resmî tamamlıyor. Sessizce.

Eğer siz ürün geliştiren taraftaysanız alınacak ders net: tasarım aşamasında yan kanal dayaniklılığını düşünün, güç hattını temiz tutun, anahtarı bellekte gereksiz bekletmeyin,. Mümkünse donanımı test etmekten kaçmayın. Test edilmemiş güvenlik aslında güvenlik değildir — idare eder görünen boşluklardan ibarettir.

Pratikte Nelere Dikkat Etmeli?

Birkaç madde sıralayayım hızlıca:

- Donanımsal kriptografi kullanıyorsanız yan kanal korumasını kontrol edin.

- Geliştirme kartlarını üretim ürünü sanmayın.

- Ölçüm ekipmanının yanlış elde nasıl kullanılabileceğini de hesaba katın.

- Mesela de IoT tarafında enerji profili sızıntısı küçümsenmemeli.

- Tedarik zinciri denetimini ihmal etmeyin.

Bence burada en iyi yaklaşım iki yönlü düşünmek: bir yandan araştırmacıya “bunu nasıl engelleriz?” diye sordurun, öbür yandan “hangi koşulda sömürülür?” sorusunu da sorun. Bu ikisi birlikte yürümeyince eksik kalıyor — hep böyle olmuştur zaten.

// Basit düşünce modeli

if (cihaz.calısırken_ölçülüyorsa) {

if (yan_kanal_önlemi_zayıf) {

risk = "yüksek";

} else {

risk = "orta";

}

}Sıkça Sorulan Sorular”Bu teknik doğrudan şifre kırar mı?”

Hayır,

genelde doğrudan şifreyi çözmez.

Ama işlem sırasında bırakılan fiziksel izlerden faydalanıp anahtara dair ipucu toplayabilir.”‘Sadece laboratuvarda mı kullanılır?”

Kâğıt üstünde evet,

ama kötü niyet varsa sınırlar bulanıklaşır.

O yüzden kullanım bağlamı çok önemli.”‘Tamamen önlenebilir mi?”‘

Tamamen demek zor;

ama iyi tasarım,

gürültü ekleme,

zamanlama rastgeleleştirme ve korumalı mimariyle risk bayağı düşürülebilir.””Kaynaklar ve İleri Okuma”Nature Research Yayınları

NIST Resmî Kaynakları

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.