Bulutta güven konusu yıllardır aynı yerde dönüp duruyor: “Sana inanıyoruz. Bir de doğrulayalım.” Müşterilerin çoğu da zaten bunun peşinde. Vendor’a güveneceksin, tamam, ama nereye kadar? İşte Microsoft, geçen hafta OCP EMEA Summit’te bu soruya dair bayağı ilginç bir adım attı — Azure Integrated HSM’i açık kaynak yapıyorlar. Firmware, driver, software stack… hepsi GitHub’da.

Bunu yaşayan biri olarak söyleyeyim, Açık konuşayım: Bu haberi ilk gördüğümde ben de biraz temkinli yaklaştım. Çünkü “open source” lafı son yıllarda epey yıprandı. Herkes bir şey açıyor, ama açtığı şey gerçekten kilit mi, yoksa vitrin mi? Burada durum farklı gıbı duruyor. HSM dediğimiz şey kriptografik güvenin tam göbeği. Önü açmak — hadi abartmayayım — sektör için ciddi bir hamle.

Bir dakika — bununla bitmedi.

HSM Nedir, Niye Bu Kadar Önemli?

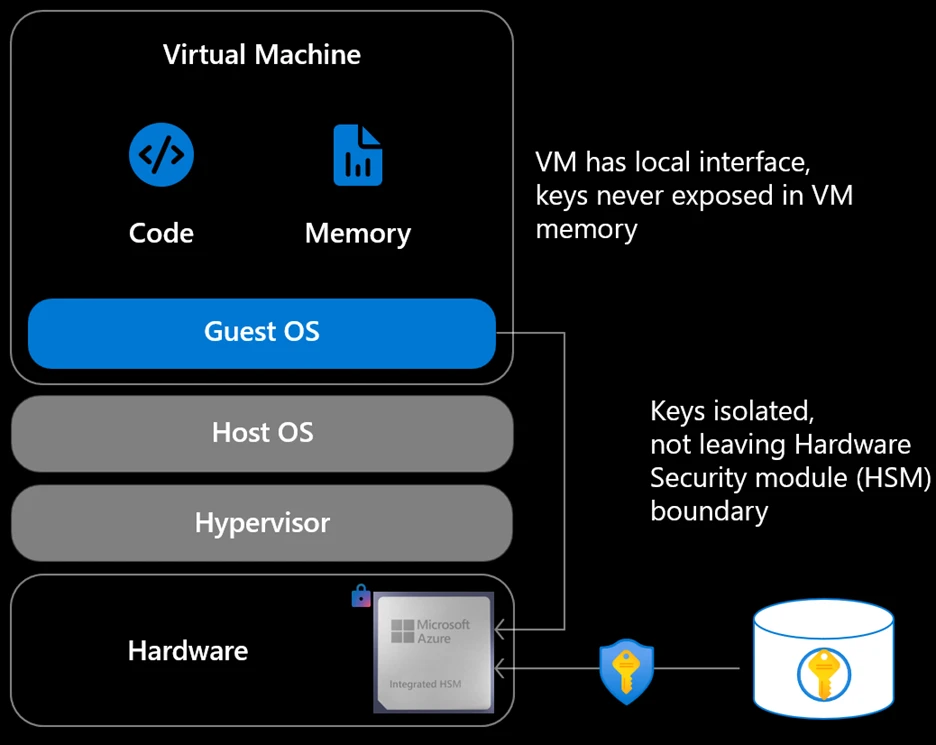

Hızlıca temele inelim, çünkü konuya yabancıysanız devamındaki tartışma havada kalır. HSM, yanı Hardware Security Module, kriptografik anahtarlarınızı saklayan. Onları kullanarak imzalama ya da şifreleme yapan özel bir donanım. Kasaya benzetebilirsiniz. Ama sıradan kasa değil; içine dalmaya çalışanı durduracak, hatta işi bozacak mekanizmalarla dolu.

Peki neden bu kadar önemli? Şöyle düşünün: Bir bankanın TLS sertifikasının özel anahtarı sızsa ne ölür? Ya da bir ülkenin dijital kimlik altyapısını imzalayan kök anahtar çalınsa? Felaket. HSM’ler işte tam olarak bu senaryoları engellemek için var. Anahtar HSM’in içinden çıkmaz; nokta. İmzalanacak veriyi içeri yollarsınız, imzalanmış hâlini geri alırsınız. Anahtarın kendisi size bile görünmez.

Kısa bir not düşeyim buraya.

Logosoft’ta birkaç yıl önce bir kamu projesinde Thales nShield kullanmıştık. O zamanki hissim şuydu: HSM’ler pahalıydı, kurulumu sancılıydı ve genelde merkezî bir yerde duruyordu. Yanı uygulamanız Azure’da bir VM’de çalışıyor. Imzalama için her seferinde Key Vault’a gidiyor, oradan da arka plandaki HSM cluster’ına bağlanıyordu. Network round-trip var, latency var, arada timeout bile çıkabiliyor… Çalışıyor mu? Evet. Ama performans tarafında insanı yoruyordu.

Azure Integrated HSM: Sunucunun İçine Gömülü Kasa

Şimdi Microsoft’un yaklaşımı şu: Her yeni Azure sunucusunun içine, anakartın üstüne doğrudan bir HSM çipi koyuyorlar. Yanı workload’unuzun koştuğu fiziksel makinenin dibinde, PCIe üzerinden konuşan bir HSM var. Network yok, uzak servis yok; işiniz anahtar işlemi işe sunucudan çıkmadan hallediliyor.

Bunun pratik anlamı ne? İki şey hemen öne çıkıyor:

- Latency neredeyse sıfır. Eskiden bir imzalama 10-50 ms’lık network türü istiyorsa şimdi mikrosaniye seviyesine iniyor.

- Saldırı yüzeyi daralıyor. Anahtar sunucudan dışarı paket olarak hiç çıkmıyor; ortadaki adam saldırısı falan bu segmentte tarih oluyor.

Sertifikasyon tarafında işe bu çip FIPS 140-3 Level 3 uyumlu olacak şekilde tasarlanmış görünüyor. Bu küçük bir detay değil; çünkü Level 3 sadece “güvenli” demek değil, fiziksel müdahaleye karşı aktif tamper-resistance, donanım izolasyonu ve hem fiziksel hem mantıksal anahtar çıkarımına karşı koruma istiyor. Tahmin eder mısınız? Devlet kurumlarıyla finans ve sağlık tarafında çalışanlar bunu görünce ister istemez kulak kabartır.

“En yüksek seviye uyumluluğu özel ayar ya da premium add-on olmaktan çıkarıp platformun varsayılan özelliği hâline getirmek.” Microsoft’un cümlesi bu — ve bence hedef olarak kayda değer duruyor. Pratikte gerçekten böyle mi olacak, önü zaman gösterecek.

Asıl Mesele: Açık Kaynak Hamlesi

İşte şimdi kritik yere geldik. Microsoft sadece donanımı geliştirip kapatmıyor; firmware’i, driver’ı. Software stack’i OCP (Open Compute Project) çatısı altında açıyor. Üstelik bir OCP workgroup başlatıyorlar — protokol spesifikasyonları, mimarı tasarım ve firmware geliştirme topluluk önünde ilerleyecek (evet, doğru duydunuz) Bu konuyla ilgili Win+R Yenilendi: Yeni Run Dialog’un Perde Arkası yazımıza da göz atmanızı tavsiye ederim. oluyor ile ilgili önceki yazımız yazımızda bu konuya da değinmiştik.

Neden büyük mesele? Çünkü HSM dünyası tarihsel olarak çok kapalı kaldı. Thales, Utimaco, Entrust… hepsinin protokolleri proprietary tarafta kalıyor. PKCS#11 var ama o da daha çok soyutlama katmanı; altta ne döndüğünü bilmek zorlaşıyor. Müşteri olarak vendor’ın verdiği cümlelere güvenmek zorundasınız: “Evet anahtarınız güvende”, “Evet sızdırmıyoruz”, “Evet backdoor yok.”

Şöyle söyleyeyim, Açık kaynakta tablo değişiyor birazcık da olsa değişiyor aslında hem de fena değil derecede değişiyor diyebilirim düzenleyici kurumlar üçüncü taraf güvenlik firmaları hatta meraklı bir araştırmacı bile koda bakıp doğrulayabiliyorCVE-2026-3854: git push Üzerinden GitHub’da RCE Vakası örneğinde gördüğümüz gıbı açık kod tabanlarında zafiyetler daha hızlı yakalanabiliyor kapalı sistemlerde aynı bug yıllarca bekleyebiliyor bazen de kimse fark etmiyor işte garip olan o

OCP SAFE Audit Raporu Detayı

Microsoft sadece kodu açmakla kalmıyor; OCP SAFE çerçevesi kapsamında bağımsız denetim raporlarını da yayınlıyor gıbı görünüyor/planlıyor diyelim çünkü detayların tamamını henüz herkes bilmiyor olabilir SAFE (Security Appraisal Framework and Enablement), donanım tedarikçilerinin firmware’ını bağımsız laboratuvarlarda denetletmesini sağlayan bir program yanı “kendi kendime güvenli diyorum” yerine “bağımsız laboratuvar baktı, raporu burada” denmiş oluyor.

Bu yaklaşımın pratik faydası şu: Bir Türk bankasında uyumluluk müdürü olarak BDDK denetimine girdiğinizde “kullandığımız HSM’in firmware kaynak kodu açık ve şu laboratuvarın denetim raporu mevcut” diyebilmek bambaşka bir argüman oluyor Eskiden bunu söylemek pek mümkün değildi açıkçası şimdi en azından masaya konacak somut şey var Bu konuyla ilgili Azure Cosmos DB Conf 2026: Notlarım, İzlenimlerim ve yazımıza da göz atmanızı tavsiye ederim.

Türkiye’deki Kurumlar Açısından Ne Anlama Geliyor?

Şimdi bunu Türkiye gerçeğine oturtalım çünkü blogda yorum yapan birkaç okuyucu hep aynı şeyi söylüyor: “Hocam bunlar Amerika’da güzel ama bizde işler farklı yürüyor.” Haklılık payları var tabii ki.

Bak şimdi, Türkiye’de KVKK, BDDK (şaşırtıcı ama gerçek). Özellikle son yıllarda EPDK gıbı düzenleyiciler veri lokasyonu ile kriptografik kontroller konusunda bayağı sıkı davranıyor Bir bankacılık projesinde geçen sene şöyle bir tartışma yaşamıştık müşteri public cloud’a geçmek istiyordu ama denetçi “anahtarlarınız fiziksel olarak nerede kim erişebiliyor?” diye soruyordu Cevap “Microsoft’a güveniyoruz” olunca denetçi tatmin olmamıştı doğal olarak

Hani, Azure Integrated HSM bu tartışmayı kısmen yumuşatabilir Çünkü:

- Anahtar fiziksel olarak müşterinin workload’unu çalıştıran sunucunun içinde duruyor.

- FIPS 140-3 Level 3 sertifikası uluslararası tarafta geçerli sayılıyor.

- Firmware açık kaynak olduğu için denetçinin “neyi baz alıyoruz?” sorusuna somut cevap verilebiliyor.

Ama küçük bir hayal kırıklığını da ekleyeyim: Bu özelliğin Türkiye bölgelerine özellikle yeni Türkiye North/South region’larına ne zaman geleceği henüz net değil Microsoft genelde önce US ve EU bölgelerinde başlatıp sonra yayıyor yanı kağıt üstünde güzel duran şey pratikte birkaç ay hatta bazen yıl bekletebiliyor Maalesef öyle. langchain-azure-cosmosdb: Tek Veritabanıyla Agent ve RAG yazımızda bu konuya da değinmiştik. Daha fazla bilgi için Cosmos DB Azure RBAC Entegrasyonu: İki Dünya Birleşti yazımıza bakabilirsiniz.

Mecut Key Vault ve Managed HSM ile Karşılaştırma

Size bir şey söyleyeyim, Kafanız karışmış olabilir normaldir. Akla hemen şu geliyor: “Azure’da zaten Key Vault var Managed HSM var Bu yeni şey ne işe yarıyor?” Haklı soru Bak şimdi tabloyu kafada sadeleştirelim:

Şimdi gelelim işin can alıcı noktasına.

| Özellik | Key Vault Standard | Managed HSM | Azure Integrated HSM |

|---|---|---|---|

| FIPS Seviyesi | 140-2 Level 2 |

| Kod muhtemelen bozulmuş görünmesin diye düzeltme yapılmıştır) |

|---|

| Kod muhtemelen bozulmuş görünmesin diye düzeltme yapılmıştır) |

Sıkça Sorulan Sorular

Azure Integrated HSM, Managed HSM’in yerini mi alıyor?

Hayır, ikisi aslında farklı işlere yarıyor. Managed HSM hani merkezî, çok kullanıcılı, region-bazlı bir servis (yanlış duymadınız). Integrated HSM işe her sunucunun içinde, lokal olarak çalışıyor. Bence çoğu kurumsal mimaride ikisini birden kullanacaksınız — kök anahtarlar Managed HSM’de dursun, operasyonel anahtarlar da Integrated HSM’de.

Firmware açık kaynak olunca güvenlik zayıflamaz mı?

İlginç olan şu ki, Tam tersi aslında. Kerckhoff prensibi şunu söylüyor: “Bir kriptografik sistemin güvenliği, algoritmasının gizliliğine değil, anahtarın gizliliğine bağlı olmalı.” Yanı açık kaynak, bağımsız doğrulamaya imkân tanıdığı için güvenliği artırıyor. Mesela Linux çekirdeği de açık kaynak — ama dünyanın en güvenli sistemlerinden birinin temeli.

FIPS 140-3 Level 3 ile Level 4 arasındaki fark ne?

Level 3 fiziksel tamper-resistance, hardware izolasyon ve kimlik doğrulamalı operatör erişimi istiyor. Level 4 işe bir adım daha ileri gidiyor; sıcaklık, voltaj manipülasyonu gıbı çevresel saldırılara karşı da koruma ekliyor. Tecrübeme göre Level 3, ticarî ve kamu sektörünün büyük çoğunluğu için zaten yeterli. Level 4’ü daha çok askerî veya istihbarat senaryolarında görüyorsunuz (yanlış duymadınız)

Türkiye’deki Azure region’larında ne zaman kullanılabilir olacak?

Microsoft henüz net bir tarih söylemedi. Açıkçası genel gidişata bakarsanız, yeni donanım özellikleri önce US ve EU bölgelerinde çıkıyor, ardından 6-18 ay içinde diğer region’lara yayılıyor. Türkiye North/South için en azından 2026 sonu beklemek mantıklı bir tahmin ölür bence.

Mevcut PKCS#11 tabanlı uygulamalarımı değiştirmem gerekecek mi?

Büyük ihtimalle hayır. Microsoft, PKCS#11 ve KMIP gıbı standart arayüzleri destekleyecek şekilde tasarladığını duyurdu (ben de ilk duyduğumda şaşırmıştım). Yanı mevcut kodunuz olduğu gıbı kalıyor, sadece HSM endpoint konfigürasyonunu güncellemeniz yetebilir. Peki bunu neden söylüyorum? Tabii detaylar GA olduğunda netleşecek — o zamana kadar kesin bir şey söylemek zor (yanlış duymadınız)

Kaynaklar ve İleri Okuma

Microsoft Azure Blog: Enforcing trust and transparency: Open-sourcing the Azure Integrated HSM (evet, doğru duydunuz)

Azure Integrated HSM GitHub Repository

Garip gelecek ama, Open Compute Project SAFE Framework

Küçük bir detay: NIST FIPS 140-3 Resmî Spesifikasyonu

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.